ช่องโหว่ความปลอดภัยถูกโจมตีด้วยวิธีการ NTLM (NT LAN Manager) การทำ NTLM Relay ทำให้ผู้ไม่ประสงค์ดีที่โจมตีสามารถเข้าถึงสิทธิ์ระดับ SYSTEM ของเครื่องในระบบทำการโจมตีผ่านทาง NTLM Session เพื่อสร้าง

LDAP Operation เช่นการแก้ไขข้อมูล Domain Object ได้

ล่าสุดใน Shadowserver announced

จากทั้งหมด 97,000 เครื่องพบมีช่องโหว่โดยประมาณ 68,500

เครื่อง มีการป้องกันการโจมตีผ่านช่องโหว่ และอีก 28,500 เครื่องที่ยังไม่มีการป้องกันที่อาจเสี่ยงถูกโจมตีด้วยช่องโหว่

CVE-2024-21410

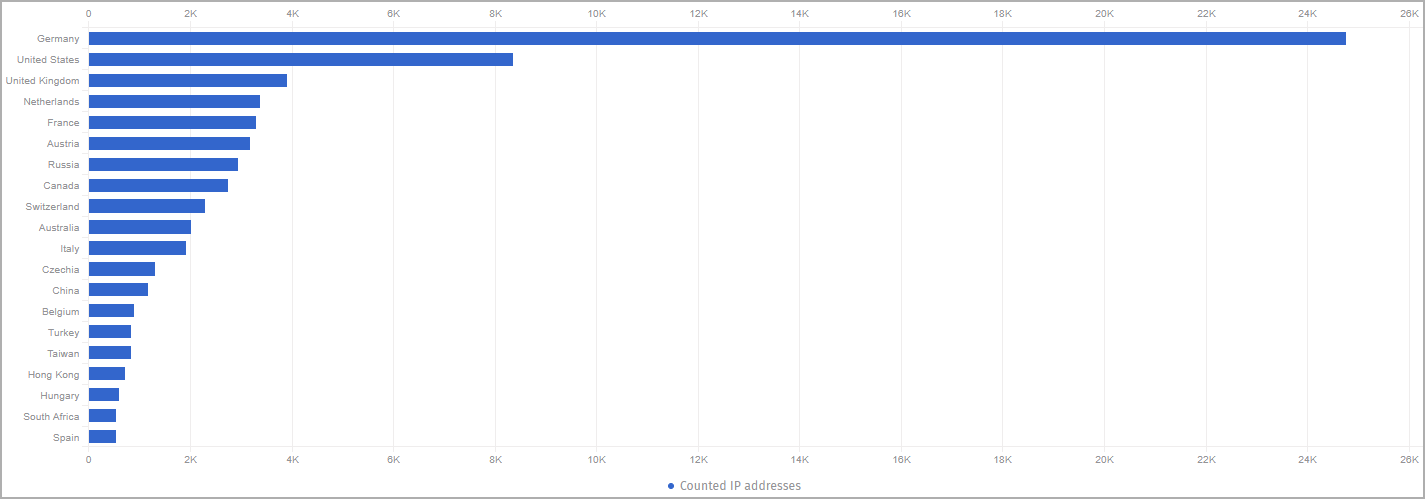

ข้อมูลจำนวนเซิร์ฟเวอร์ในแต่ละประเทศที่มีจำนวนเซิร์ฟเวอร์ที่เสี่ยงต่อการถูกโจมตีด้วยช่องโหว่ได้แก่ เยอรมนี (22,903 ราย) สหรัฐอเมริกา (19,434 ราย) สหราชอาณาจักร (3,665 ราย) ฝรั่งเศส (3,074 ราย) ออสเตรีย (2,987 ราย) รัสเซีย (2,771 ราย) แคนาดา (2,554 ราย) และสวิตเซอร์แลนด์ (2,119 ราย)

ในปัจจุบันยังไม่มีการเปิดเผยข้อมูล Proof-of-Concept

(PoC) วิธีการโจมตีของช่องโหว่ CVE-2024-21410

จึงอาจจำกัดการโจมตีช่องโหว่ได้ในบางส่วน

โดย Microsoft

ได้ออกมาแนะนำให้ทำการอัปเดต Exchange Server 2019

Cumulative Update 14 (CU14)

ที่ออกมาเพื่อแก้ไขช่องโหว่ CVE-2024-21410 ด้วยแพทช์ประจำเดือน

February 2024 Patch Tuesday

หน่วยงานด้านความมั่นคงและโครงสร้างพื้นฐานด้านความมั่นคงแห่งสหรัฐ (CISA) ได้เพิ่ม CVE-2024-21410 เข้าไปที่ Known Exploited Vulnerabilities ของประเทศโดยประกาศให้หน่วยงานภาครัฐภายในประเทศ ทำการอัปเดตแก้ไขช่องโหว่นี้ และถ้าหากยังใช้งานที่ขาดการอัปเดตช่องโหว่เสี่ยงถูกโจมตีที่ทำความเสียหายให้กับองค์กรข้อมูล ต่าง ๆ ในเซิร์ฟเวอร์

Ref : bleepingcomputer

ไม่มีความคิดเห็น:

แสดงความคิดเห็น