Google ออกแพตซ์ความปลอดภัยสำหรับ Chrome browser เพื่อแก้ไขช่องโหว่ Zero-Day ครั้งที่ 5 ที่กำลังถูกนำไปใช้ในการโจมตีอย่างแพร่หลายตั้งแต่ต้นปี 2024

โดยช่องโหว่มีหมายเลข CVE-2024-4671 ความรุนแรงระดับ High เป็นช่องโหว่ “use after free” ใน Visuals component ที่จัดการการเรนเดอร์ และการแสดงเนื้อหาบน browser ซึ่งถูกพบ และรายงานโดยนักวิจัยนิรนาม ซึ่งช่องโหว่ดังกล่าวกำลังถูกนำไปใช้ในการโจมตีแบบ Zero-Day

Use after-free flaws คือช่องโหว่ด้านความปลอดภัยที่เกิดขึ้นเมื่อโปรแกรมยังคงใช้ pointer หลังจากที่หน่วยความจำสำหรับ pointer ไม่ได้ถูกใช้งานแล้วหลังจากเสร็จสิ้นการดำเนินการ เนื่องจาก freed memory ที่ว่างอาจมีข้อมูลที่แตกต่างกัน หรือถูกใช้โดยซอฟต์แวร์ หรือส่วนประกอบอื่น การเข้าถึงหน่วยความจำอาจส่งผลให้เกิดการรั่วไหลของข้อมูล การเรียกใช้โค้ด หรือการหยุดการทำงานของระบบ

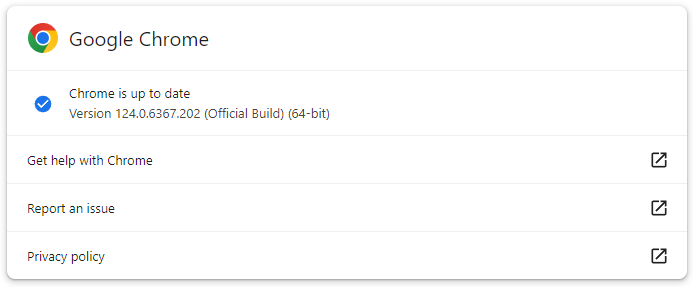

Google ได้แก้ไขปัญหาช่องโหว่ด้วยการอัปเดตแพตซ์เวอร์ชัน 124.0.6367.201/.202 สำหรับ Mac /Windows และ 124.0.6367.201 สำหรับ Linux

สำหรับผู้ใช้งานทาง 'Extensed Stable' จะมีการออกอัปเดตในเวอร์ชัน 124.0.6367.201 สำหรับ Mac และ Windows

ทั้งนี้โดยปกติ Chrome จะอัปเดตโดยอัตโนมัติเมื่อมีการอัปเดตความปลอดภัย แต่ผู้ใช้สามารถตรวจสอบได้ว่ากำลังใช้งานเวอร์ชันล่าสุดหรือไม่ โดยไปที่การตั้งค่า > About Chrome หลังจากการอัปเดตเสร็จสิ้น จากนั้นคลิกที่ปุ่ม ‘Relaunch’ เพื่อใช้งาน

ทั้งนี้นี่เป็นการออกอัปเดตเพื่อแก้ไขช่องโหว่ใน Google Chrome ครั้งที่ 5 ในปี 2024 โดยมีอีก 3 รายการที่ถูกค้นพบในระหว่างงาน Pwn2Own hacking ในเดือนมีนาคม 2024 ที่เมืองแวนคูเวอร์

รายการช่องโหว่แบบ Zero-day ของ Chrome ทั้งหมดที่ได้รับการแก้ไขตั้งแต่ต้นปี 2024 มีดังต่อไปนี้:

- CVE-2024-0519 (คะแนน CVSS 8.8/10 ความรุนแรงระดับ High) : ช่องโหว่ในการเข้าถึง out-of-bounds memory ภายใน Chrome V8 JavaScript engine ที่ทำให้ Hacker สามารถโจมตีจากระยะไกลจาก heap corruption ของ HTML ที่สร้างขึ้นมาเป็นพิเศษ ซึ่งนำไปสู่การเข้าถึงข้อมูลที่มีความสำคัญโดยไม่ได้รับอนุญาต

- CVE-2024-2887 : ช่องโหว่ confusion flaw ความรุนแรงระดับสูงใน WebAssembly (Wasm) standard ซึ่งอาจนำไปสู่การเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกล (RCE) โดยใช้ประโยชน์จากเพจ HTML ที่สร้างขึ้นมาเป็นพิเศษ

- CVE-2024-2886 : ช่องโหว่แบบ use-after-freeใน WebCodecs API ที่เว็บแอปพลิเคชันใช้เพื่อเข้ารหัส และถอดรหัสเสียง และวิดีโอ ทำให้ Hacker สามารถโจมตีจากระยะไกล เพื่ออ่าน และเขียนคำสั่งผ่านหน้า HTML ที่สร้างขึ้นมาเป็นพิเศษ ซึ่งนำไปสู่การเรียกใช้โค้ดที่เป็นอันตรายจากระยะไกล

- CVE-2024-3159 (คะแนน CVSS 8.8/10 ความรุนแรงระดับ High) : ช่องโหว่ความรุนแรงระดับสูงที่เกิดจาก out-of-bounds read ใน Chrome V8 JavaScript engine ที่ทำให้ Hacker สามารถโจมตีจากระยะไกล โดยใช้หน้า HTML ที่สร้างขึ้นมาเป็นพิเศษเพื่อเข้าถึงข้อมูลที่อยู่นอกเหนือ memory buffer ที่จัดไว้ ส่งผลให้เกิด heap corruption ที่สามารถใช้ประโยชน์เพื่อดึงข้อมูลที่มีความสำคัญได้