27/07/2565

Hacker selling Twitter account data of 5.4 million users for $30k

26/07/2565

New Linux Malware Framework Lets Attackers Install Rootkit on Targeted Systems

มัลแวร์ Lightning Framework บน Linux มาพร้อมกับความสามารถที่หลากหลาย

25/07/2565

New Luna ransomware encrypts Windows, Linux, and ESXi systems

Luna Ransomware ตัวใหม่ สามารถเข้ารหัสได้ทั้ง Windows, Linux และ ESXi Server

ผู้เชี่ยวชาญจาก Kaspersky พบ Ransomware ชนิดใหม่จากระบบ Darknet Threat Intelligence ที่มีชื่อว่า Luna ซึ่ง Luna Ransomware นี้สามารถเข้ารหัสระบบปฏิบัติการได้หลายระบบไม่ว่าจะเป็น Windows, Linux และ ESXiในปัจจุบัน มีข้อมูล น้อยมากเกี่ยวกับเหยื่อ รวมไปถึงตัว Luna ransomware เอง เนื่องจากกลุ่มเพิ่งถูกค้นพบ และกิจกรรมของกลุ่มนั้นยังอยู่ในระหว่างการตรวจสอบที่มา

22/07/2565

New Redeemer ransomware version promoted on hacker forums

Redeemer Ransomware ถูกประกาศใช้ในตลาดของผู้ไม่ประสงค์ดี

21/07/2565

Pegasus Spyware ภัยซ่อนเร้นที่กลับมาอีกครั้ง เมื่อนักกิจกรรมไทยตกเป็นเป้าหมาย

สปายแวร์เพกาซัส ใช้วิธีการล่อลวงเหยื่อหรือเป้าหมายผ่านการใช้วิธีฟิชชิง (Phishing) เพื่อให้คลิกลิงก์ที่ผู้โจมตีส่งมา เมื่อเหยื่อถูกติดตั้งสปายแวร์เรียบร้อยแล้ว จากนั้นจะดึงข้อความ, รูปภาพ, อีเมล, บันทึกการโทร รวมถึงการเรียกเปิดไมโครโฟนอย่างลับๆ ก็สามารถทำได้ เรียกว่า มือถือเครื่องนั้นจะตกอยู่ภายใต้การควบคุมของผู้โจมตีทันทีเพียงแต่ว่า สปายแวร์เพกาซัส เป็นเทคโนโลยีชั้นสูง ได้ถูกยกระดับความเก่งกาจมากขึ้น จนสามารถบายพาส (Bypass) การใช้ลิงก์ แล้วหันไปใช้การใช้ช่องโหว่ของแอปพลิเคชัน เช่น ไอเมสเซจ (iMessage) และวอตส์แอป (WhatsApp) เข้าโจมตีใส่มือถือของเป้าหมาย ซึ่งวิธีการนี้ ถูกเรียกในภายหลังว่า “Zero-click” ในที่สุด

20/07/2565

Elastix VoIP systems hacked in massive campaign to install PHP web shells

Elastix VoIP ถูกแฮ็กในการโจมตีครั้งใหญ่เพื่อติดตั้ง PHP web shells

นักวิเคราะห์ภัยคุกคามได้เปิดเผยแคมเปญการโจมตีที่มุ่งเป้าไปยังเซิร์ฟเวอร์ Elastix VoIP telephony ด้วยมัลแวร์มากกว่า 500,000 ตัวในช่วงสามเดือนที่ผ่านมาผู้โจมตีอาจใช้ช่องโหว่ Remote Code Execution (RCE) หมายเลข CVE-2021-45461 ซึ่งมีระดับความรุนแรง 9.8 โดยพบว่ามีการโจมตีด้วยช่องโหว่นี้ตั้งแต่เดือนธันวาคม 2021 นักวิจัยพบว่ากลุ่มผู้โจมตีสองกลุ่มที่ใช้สคริปต์ในการโจมตีที่แตกต่างกันเพื่อติดตั้ง shell script ขนาดเล็ก โดยสคริปต์จะติดตั้งแบ็คดอร์ PHP บนระบบเป้าหมาย และสร้างบัญชีที่มีสิทธิ์ rootและสร้าง scheduled tasks เพื่อทำให้สามารถแฝงตัวอยู่บนระบบได้เป็นเวลานาน

19/07/2565

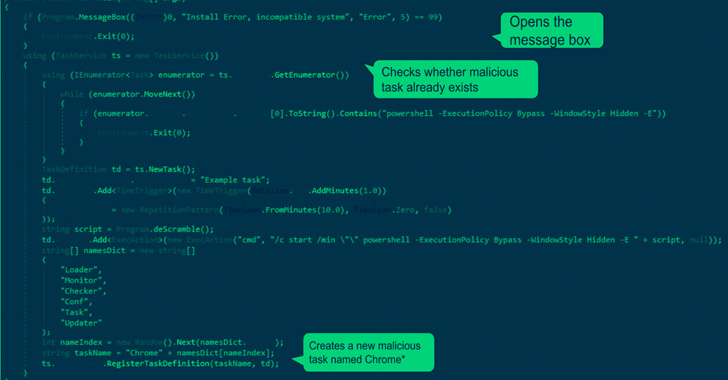

Researchers Uncover New Variants of the ChromeLoader Browser Hijacking Malware

มัลแวร์ Chrome Loader รูปแบบใหม่ สำหรับขโมยข้อมูลจากเบราว์เซอร์

15/07/2565

CentOS ไม่สามารถ yum ได้ ระบบแจ้งว่า Could not resolve host: mirrors.iuscommunity.org;

CentOS ไม่สามารถ yum ได้ ระบบแจ้งว่า Could not resolve host: mirrors.iuscommunity.org;

1. ปัญหาที่พบในรอบนี้เป็นเรื่องการ ใช้ yum update ที่มีปัญหากับการเรียก Mirrors

https://mirrors.iuscommunity.org/mirror ... tocol=http error was

14: curl#6 - "Could not resolve host: mirrors.iuscommunity.org; Unknown error"ซึ่ง Mirrors อาจมีการหยุดการพัฒนาไปแล้วทำให้ไม่สามารถเรียกใช้ได้

แนวทางการแก้ไข มีอยู่กัน 2 ขั้นตอน

ขั้นตอนแรกดำเนินการลบ ius-release

1. Delete ius-release

CODE: SELECT ALL

yum erase ius-release rm /etc/yum.repos.d/ius*.repo*2. Re Install หรือ yun installCODE: SELECT ALL

yum install \ https://repo.ius.io/ius-release-el7.rpm \ https://dl.fedoraproject.org/pub/epel/epel-release-latest-7.noarch.rpmอ้างอิงhttps://forum.efa-project.org/viewtopic.php?f=19&t=4117

Mangatoon data breach exposes data from 23 million accounts

Application อ่านการ์ตูนชื่อดังอย่าง Mangatoon ถูกผู้ไม่ประสงค์ดี ขโมยข้อมูล User กว่า 23 ล้านบัญชี สัปดาห์ที่ผ่านมา บริการแจ้งเตือนการละเมิดข้อมูล Have I Been Pwned (HIBP) ได้เพิ่มบัญชีกว่า 23 ล้านบัญชีของ Mangatoon ซึ่งเป็นแอปบน iOS และ Android ยอดนิยมที่ผู้ใช้หลายล้านคนใช้เพื่ออ่านการ์ตูนออนไลน์ ส่วนการโจมตีนั้นเกิดจากกลุ่มแฮ็กเกอร์ที่รู้จักกันในชื่อ pompompurin ทำการโจมตีไปยังเซิร์ฟเวอร์ Elasticsearch ที่เป็น Database ของ Mangatoon ได้สำเร็จเนื่องจากระบบมีการป้องกันได้ไม่ดีพอ จากนั้น pompompurin ได้แชร์ตัวอย่างข้อมูลที่ได้มา pompompurin มีส่วนเกี่ยวข้องกับการโจมตีอื่น ๆ เช่น การส่งอีเมลปลอมเกี่ยวกับเหตุการณ์การโจมตีทางไซเบอร์ผ่าน Portal ของ FBI (LEEP) และการขโมยข้อมูลลูกค้าจาก Robinhood

14/07/2565

$8 million stolen in large-scale Uniswap airdrop phishing attack

$8 million stolen in large-scale Uniswap airdrop phishing attack

11/07/2565

New stealthy OrBit malware steals data from Linux devices

Orbit Malware ที่สามารถแอบขโมยข้อมูลบนอุปกรณ์ที่เป็น Linux

มีการค้นพบ Malware ที่โจมตีบนอุปกรณ์ที่เป็น Linux ชื่อ Orbit ที่มีความสามารถในการขโมยข้อมูลบนเครื่องและยังทำให้ระบบบนเครื่องมีปัญหาตามไปด้วย OrBit ยังคงมาพร้อมกับความสามารถที่แตกต่างจากภัยคุกคามอื่น ๆ Malware นี้ขโมยข้อมูลจากคำสั่งและยูทิลิตี้ต่าง ๆ และจัดเก็บไว้ในไฟล์เฉพาะบนเครื่อง นอกจากนี้ ยังมีการใช้ไฟล์จำนวนมากเพื่อจัดเก็บข้อมูล ซึ่งเป็นสิ่งที่ไม่เคยเห็นมาก่อน" Fishbein กล่าวเสริม สิ่งที่ทำให้มัลแวร์นี้มีความน่าสนใจเป็นพิเศษก็คือการเชื่อมต่อกับไลบรารี่บนเครื่องเหยื่อซึ่งทำให้ Malware สามารถคงอยู่และหลบเลี่ยงการตรวจจับในขณะที่ขโมยข้อมูลและตั้งค่าแบ็คดอร์ SSH

มีการค้นพบ Malware ที่โจมตีบนอุปกรณ์ที่เป็น Linux ชื่อ Orbit ที่มีความสามารถในการขโมยข้อมูลบนเครื่องและยังทำให้ระบบบนเครื่องมีปัญหาตามไปด้วย OrBit ยังคงมาพร้อมกับความสามารถที่แตกต่างจากภัยคุกคามอื่น ๆ Malware นี้ขโมยข้อมูลจากคำสั่งและยูทิลิตี้ต่าง ๆ และจัดเก็บไว้ในไฟล์เฉพาะบนเครื่อง นอกจากนี้ ยังมีการใช้ไฟล์จำนวนมากเพื่อจัดเก็บข้อมูล ซึ่งเป็นสิ่งที่ไม่เคยเห็นมาก่อน" Fishbein กล่าวเสริม สิ่งที่ทำให้มัลแวร์นี้มีความน่าสนใจเป็นพิเศษก็คือการเชื่อมต่อกับไลบรารี่บนเครื่องเหยื่อซึ่งทำให้ Malware สามารถคงอยู่และหลบเลี่ยงการตรวจจับในขณะที่ขโมยข้อมูลและตั้งค่าแบ็คดอร์ SSH