ช่องโหว่ทั้งสี่ สามารถสรุปได้ดังนี้

CVE-2024-22252 และ CVE-2024-22253 ช่องโหว่ Use-after-free ในตัวควบคุม USB รุ่น XHCI และ UHCI ที่มีผลต่อ Workstation, Fusion และ ESXi การโจมตีต้องใช้สิทธิ์ผู้ดูแลระบบในเครื่องเสมือนและอาจทำให้ผู้โจมตีดำเนินการเข้ารหัสเป็นกระบวนการ VMX ของเครื่องเสมือนบนโฮสต์ บน Workstation และ Fusion นี่อาจนำไปสู่การดำเนินการเข้ารหัสบนเครื่องโฮสต์

CVE-2024-22254 ช่องโหว่สามารถใช้งานเขียนสิทธิ์บน

ESXi ทำให้ผู้ไม่ประสงค์ดีมีสิทธิ์กระบวนการ VMX สามารถเขียนข้อมูลไปนอกขอบเขตหน่วยความจำที่กำหนดไว้ได้ (out-of-bounds

write) ซึ่งอาจนำไปสู่การหลีกเลี่ยง sandbox

CVE-2024-22255 การเปิดเผยข้อมูลช่องโหว่ว่าในตัวควบคุม

USB รุ่น UHCI ที่มีผลต่อ ESXi,

Workstation และ Fusion ช่องโหว่นี้อาจทำให้ผู้ไม่ประสงค์ดีมีสิทธิ์การเข้าถึงในระดับผู้ดูแลระบบในเครื่องเสมือน

สามารถส่งออกข้อมูลสำคัญออกจากหน่วยความจำจากกระบวนการ VMX ได้

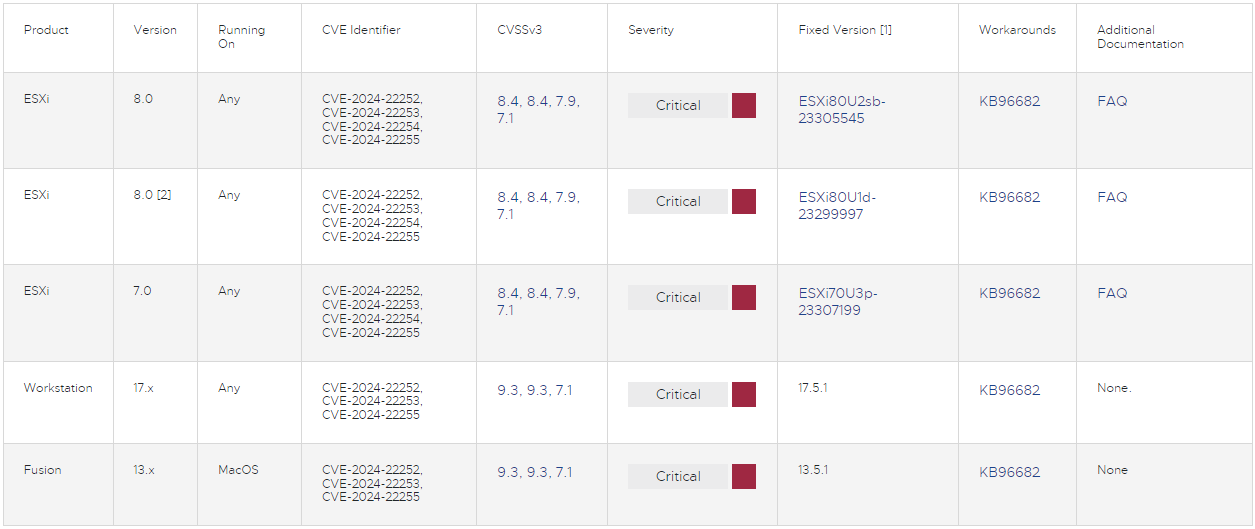

ผลิตภัณฑ์เวอร์ชันที่ได้รับผลกระทบ และเวอร์ชันที่ได้รับการแก้ไขจะแสดงอยู่ในตารางด้านล่าง

วิธีแก้ปัญหาเชิงปฏิบัติเพื่อลดช่องโหว่ CVE-2024-22252,

CVE-2024-22253 และ CVE-2024-22255

คือการถอดตัวควบคุม USB ออกจากเครื่องเสมือนตามคำแนะนำของ VMware

การดำเนินการนี้อาจส่งผลต่อการเชื่อมต่อแป้นพิมพ์ เมาส์ และแท่ง USB

ในการกำหนดค่าบางอย่าง

VMware ได้ทำการแก้ไขด้านความปลอดภัยสำหรับ ESXi

เวอร์ชันเก่า (6.7U3u), 6.5 (6.5U3v) และ VCF

3.x เนื่องจากความรุนแรงของช่องโหว่

Ref : bleepingcomputer

ไม่มีความคิดเห็น:

แสดงความคิดเห็น