การสแกนเครือข่ายสาธารณะแสดงให้เห็นว่าประมาณ150,000 เครื่องนั้น Gateway เครือข่ายของ Fortinet FortiOSและFortiProxy security มีความเสี่ยงต่อการโจมตีผ่านช่องโหว่ CVE-2024-21762 ซึ่งเป็นปัญหาด้านความปลอดภัยที่ความรุนแรง ทำให้สามารถรันโค้ดได้โดยไม่ต้องมีการตรวจสอบสิทธิ์

CISA สํานักงานป้องกันเครือข่ายของสหรัฐฯ ยืนยันเมื่อเดือนที่แล้วว่าผู้ไม่ประสงค์ดีกําลังใช้ประโยชน์จากช่องโหว่โดยเพิ่มเข้าข้อมูลช่องโหว่เข้าไปในประกาศบนเว็บไซต์

KEV

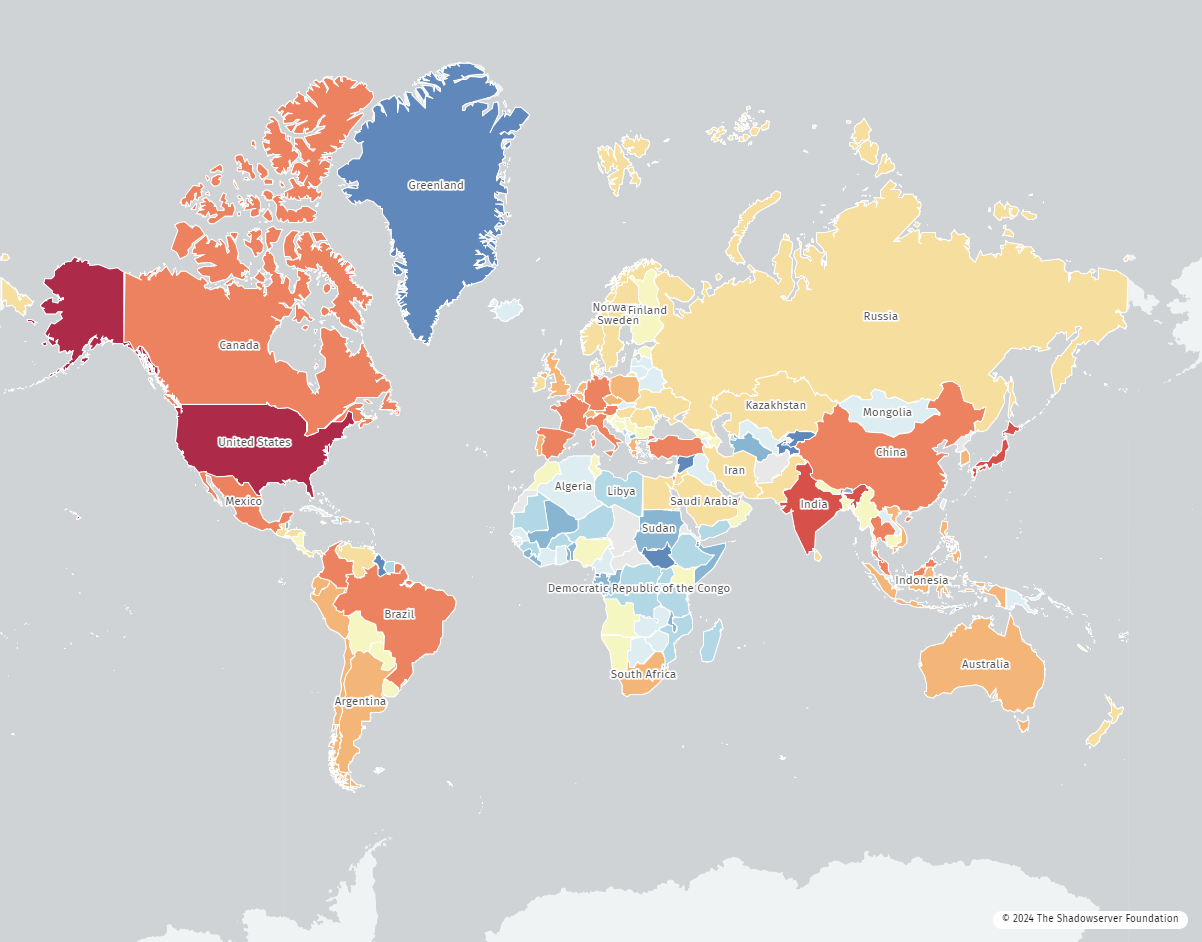

พบช่องโหว่เวอร์ชั่นนี้ทั่วโลก

เกือบหนึ่งเดือนหลังจากที่ Fortinet จัดการแก้ไขช่องโหว่ CVE-2024-21762 ทาง The

Shadowserver Foundation ได้ประกาศเมื่อวันพฤหัสบดีว่าพบอุปกรณ์ที่มีช่องโหว่เกือบ

150,000 เครื่อง

Piotr Kjewski จาก Shadowserver แจ้งว่าการสแกนตรวจสอบเวอร์ชันที่มีช่องโหว่อีกครั้งพบว่ามีเครื่องที่มีช่องโหว่

CVE-2024-21762 ที่มีคะแนนความรุนแรง 9.8 ตาม NIST ลดลงเป็นจำนวนมาก โดยตามข้อมูลของ

Shadowserver อุปกรณ์ที่มีช่องโหว่ส่วนใหญ่ที่ยังตรวจพบอยู่มากกว่า

24,000 เครื่องอยู่ในสหรัฐอเมริกา ตามมาด้วยอินเดีย

บราซิลและแคนาดา

รายละเอียดเกี่ยวกับผู้ก่อการร้ายที่ใช้ประโยชน์จากช่องโหว่

CVE-2024-21762

ยังไม่เปิดเผยอย่างละเอียด หลังจาก Fortinet ประกาศการเตือน,

CISA ยืนยันการโจมตีและแนะนำให้บริษัทตรวจสอบระบบ SSL VPN ของพวกเขาโดยใช้สคริปต์ Python ที่พัฒนาโดย BishopFox. FortiOS เป็นระบบปฏิบัติการของ

Fortinet ที่มีคุณสมบัติด้านความปลอดภัย และมากมาย

ใช้ในอุปกรณ์ทั้งหมดใน Fortinet Security Fabric สำหรับการควบคุมและการจัดการเครือข่ายอย่างเข้มงวดและมีประสิทธิภาพ.

FortiProxy เป็นโซลูชันพร็อกซีเว็บที่ปลอดภัย

มีความสามารถในการป้องกันการเข้าถึงเว็บและภัยพื้นฐานที่เกิดจาก DNS, data

loss, Antivirus ป้องกันการบุกรุก และการแยกแยะบราวเซอร์ของผู้ใช้งาน

ทำให้เป็นโซลูชันความปลอดภัยครบวงจรและเชื่อถือได้

Ref : bleepingcomputer

ไม่มีความคิดเห็น:

แสดงความคิดเห็น