หน่วยงานความมั่นคงปลอดภัยทางไซเบอร์ของสหรัฐอเมริกา หรือ CISA สั่งให้หน่วยงาน US Federal Civilian Executive Branch (FCEB) ทำการป้องกันระบบเครือข่ายจากช่องโหว่ที่มีระดับความรุนแรงสูงใน Microsoft Streaming Service (MSKSSRV.SYS) ที่กำลังตกเป็นเป้าหมายในการโจมตี

CVE-2023-29360 (คะแนน CVSS 8.4/10 ความรุนแรงระดับ High) เป็นช่องโหว่ Untrusted Pointer Dereference ซึ่งทำให้ผู้ไม่ประสงค์ดีที่เข้าถึงระบบได้ในระดับทั่วไปและได้รับสิทธิ์ผู้ดูแลบนระบบซึ่งการโจมตีไม่ค่อยมีความซับซ้อนเท่าไหร่นัก และไม่จำเป็นต้องมีการป้งกันใด ๆ จากเป้าหมาย

ถูกค้นพบโดย Thomas Imbert ซึ่งพบช่องโหว่จาก Synactiv ใน Microsoft Streaming Service Proxy (MSKSSRV.SYS) และรายงานไปยัง Microsoft ผ่านทาง Zero Day Initiative ของ Trend Micro

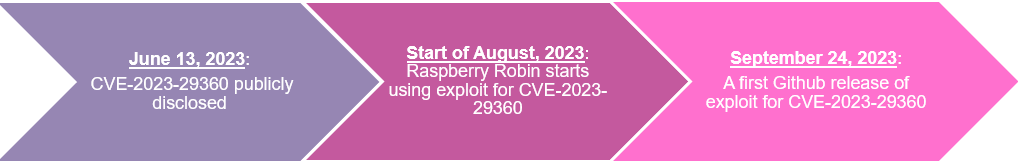

ทาง Microsoft ได้ออกอัปเดตเพื่อแก้ไขช่องโหว่ดังกล่าวแล้วใน Patch Tuesday เดือนมิถุนายน 2023 รวมถึงได้มีการเปิดเผยชุดสาธิตการโจมตีหรือ proof-of-concept (PoC) บน GitHub ใน ในวันที่ 24 กันยายน 2023

ทั้งนี้ทาง CISA ไม่ได้ให้รายละเอียดเกี่ยวกับการโจมตีที่กำลังดำเนินการอยู่ แต่ยืนยันว่าไม่พบหลักฐานว่าช่องโหว่นี้ถูกใช้ในการโจมตีจาก ransomware โดยทาง CISA ได้เพิ่มช่องโหว่ดังกล่าวไปยัง Known Exploited Vulnerabilities Catalog (KEV) หรือรายการช่องโหว่ที่พบว่ากำลังถูกใช้ในการโจมตี และแจ้งเตือนว่า “ช่องโหว่ดังกล่าวเป็นช่องทางที่พบว่าถูกผู้ไม่ประสงค์ดีใช้โจมตีบ่อยครั้ง และก่อให้เกิดความเสี่ยงที่สำคัญต่อองค์กรของรัฐบาลกลาง”

โดยองค์กรของรัฐบาลกลางต้องทำตามคำสั่งของ CISA ตามที่ได้รับคำสั่งจากคำสั่งการปฏิบัติงานที่มีผลผูกพัน (BOD 22-01) ที่ออกในเดือนพฤศจิกายน 2021 ซึ่งต้องเร่งทำการอัปเดตระบบ Windows เพื่อป้องกันช่องโหว่ดังกล่าวภายในวันที่ 21 มีนาคม 2024

รวมถึงแม้ว่า KEV Catalog จะมุ่งเน้นไปที่การแจ้งเตือนหน่วยงานรัฐบาลกลางเกี่ยวกับช่องโหว่ที่ควรได้รับการแก้ไขโดยเร็วที่สุด แต่องค์กรเอกชนทั่วโลกก็ควรแก้ไขตามเช่นกัน เพื่อป้องกันการโจมตีจากช่องโหว่ดังกล่าว

การโจมตีด้วย malware ตั้งแต่เดือนสิงหาคม 2023

Check Point บริษัทรักษาความปลอดภัยทางไซเบอร์สัญชาติอเมริกัน-อิสราเอล ได้ให้ข้อมูลเพิ่มเติมเกี่ยวกับช่องโหว่ CVE-2023-29360 ว่าพบการโจมตีของมัลแวร์ในชื่อ Raspberry Robin ได้ใช้ช่องโหว่ดังกล่าวในการโจมตีมาตั้งแต่เดือนสิงหาคม 2023

Raspberry Robin เป็นมัลแวร์ที่มีความสามารถของเวิร์ม ซึ่งถูกพบในเดือนกันยายน 2021 และแพร่กระจายผ่าน USB drives เป็นหลัก แม้ว่าจะไม่สามารถระบุได้ว่าผู้ไม่ประสงค์ดีกลุ่มใดเป็นผู้สร้างมัลแวร์ แต่ก็มีการเชื่อมโยงกับกลุ่มผู้ไม่ประสงค์ดีหลายกลุ่มรวมถึง EvilCorp และกลุ่ม Clop ransomware โดยทาง Microsoft ได้รายงานไว้ในเดือนกรกฎาคม 2022 ว่าตรวจพบมัลแวร์ Raspberry Robin บนเครือข่ายขององค์กรหลายร้อยแห่งจากภาคอุตสาหกรรมต่าง ๆ

Raspberry Robin มีการพัฒนาอย่างต่อเนื่อง โดยนำกลยุทธ์ delivery ใหม่มาใช้ และเพิ่มฟีเจอร์ใหม่ ๆ รวมถึงการหลีกเลี่ยงการตรวจจับ โดยการทิ้งเพย์โหลดปลอมเพื่อทำให้นักวิจัยเข้าใจผิด

Ref : bleepingcomputer

ไม่มีความคิดเห็น:

แสดงความคิดเห็น