นักวิจัยเตือนว่า กลุ่มผู้ไม่ประสงค์ดีกำลังใช้บริการ Cloudflare Tunnel ในการแพร่กระจายมัลแวร์ที่มักนำไปสู่การติดตั้งโปรแกรมควบคุมระยะไกล (RAT)

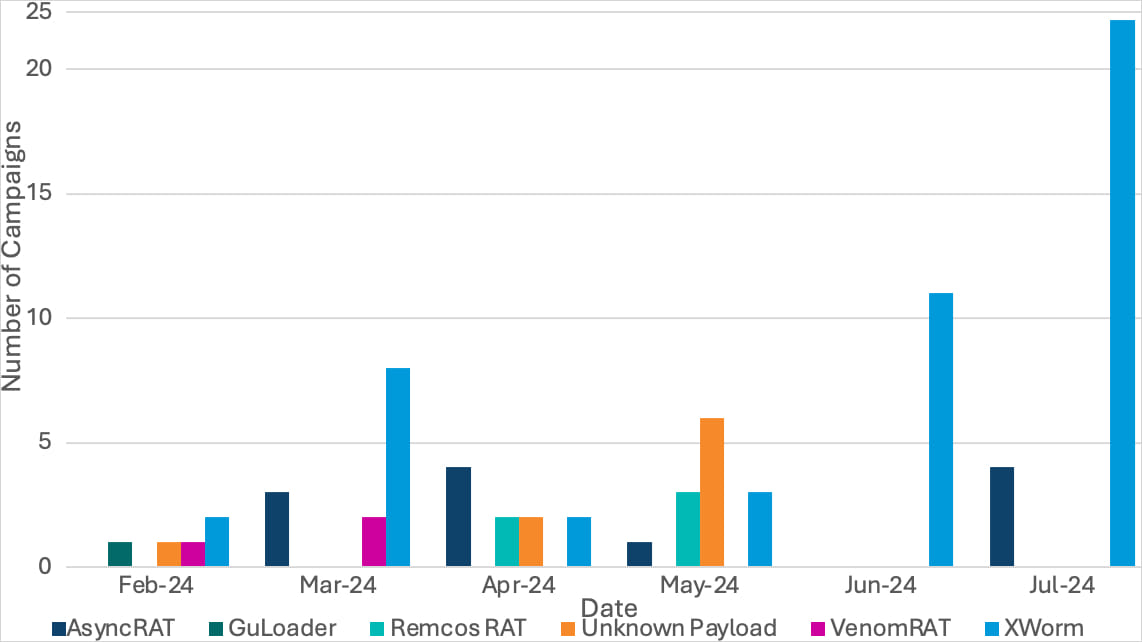

อาชญากรรมทางไซเบอร์นี้ถูกตรวจพบครั้งแรกในเดือนกุมภาพันธ์ และใช้ TryCloudflare (บริการฟรี) ในการแพร่กระจายโปรแกรมประเภท RAT หลายชนิด เช่น AsyncRAT, GuLoader, VenomRAT, Remcos RAT และ Xworm

การโจมตีล่าสุด

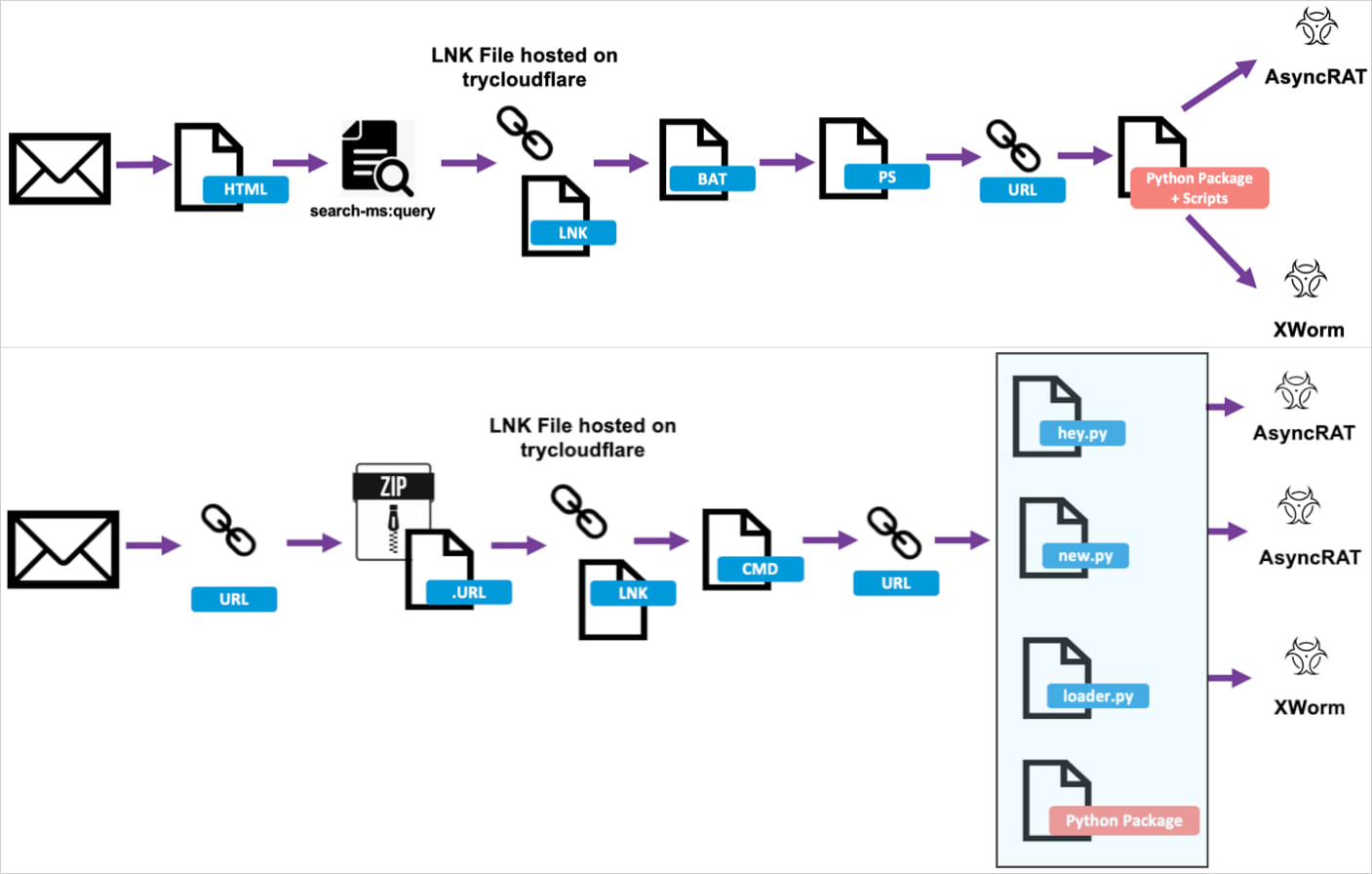

Proofpoint ได้ออกมาเปิดเผยว่าพบการโจมตีด้วย Malware ที่กำหนดเป้าหมายเป็นองค์กรด้านกฎหมาย การเงิน การผลิต และเทคโนโลยี ด้วยไฟล์ประเภท .LNK โดยที่ไฟล์ดังกล่าวถูกฝากใว้บน

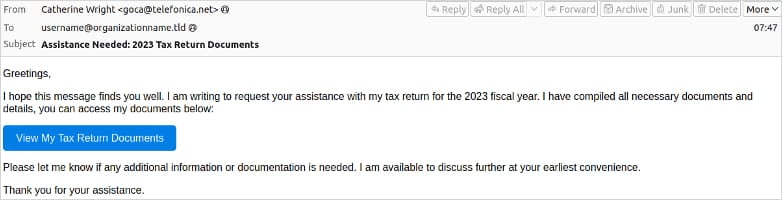

Trycloudflare โดยวิธีการที่ผู้ไม่ประสงค์ดีใช้โจมตีนั้น จะเริ่มด้วยการใช้ E-mail Phishing ที่เป็นลักษณะที่เกี่ยวกับภาษี เมื่อกดลิงค์จะถูก Payload โดยใช้ Scrip BAT หรือ CMD และจะจบด้วยการ

จะติดตั้ง Python เพื่อใช้ Run Payload

Proofpoint ยังเปิดเผยต่ออีกว่าทางผู้ไม่ประสงค์ดีนั้นได้ทำการส่งอีเมลออกมาตั้งแต่วันที่ 11/7/67 โดยถูกส่งออกไปแล้วกว่า 1,500 รายการ

ไฟล์ .LNK บน Cloudflare มีประโยชน์หลายประการ รวมถึงทำให้การรับส่งข้อมูลและถูกต้องตามกฎหมายเนื่องจากชื่อเสียงของบริการ Cloudflare

นอกจากนี้คุณสมบัติ TryCloudflare Tunnel ยังสามารถไม่เปิดเผยตัวตน และมีโดเมนย่อยที่ให้บริการ .LNK นั้นเป็นแบบชั่วคราวดังนั้นการบล็อกโดเมนย่อยเหล่านี้นั้นจึงยากขึ้นมาก

ในท้ายที่สุด บริการดังกล่าวก็ฟรีและเชื่อถือได้ ดังนั้นผู้ไม่ประสงค์ดีจึงไม่จำเป็นต้องจ่ายค่าใช้บริการเพิ่มในการตั้งค่าโครงสร้างพื้นฐานของตนเอง หากใช้ระบบอัตโนมัติเพื่อหลีกเลี่ยงการบล็อกจาก Cloudflare ผู้ไม่ประสงค์ดีนั้นสามารถใช้ช่องทางเหล่านี้ในการโมตีได้

Ref: bleepingcomputer

ไม่มีความคิดเห็น:

แสดงความคิดเห็น