พบกลุ่มผู้ไม่ประสงค์ดีกำลังใช้ช่องโหว่ RCE ความรุนแรงระดับ Critical ใน ServiceNow ในการโจมตีระบบของหน่วยงานรัฐ และบริษัทเอกชนเพื่อขโมยข้อมูล Credential

รูปแบบการโจมตีดังกล่าวถูกเผยแพร่โดย Resecurity ซึ่งหลังจากเฝ้าติดตามเป็นเวลา 1 สัปดาห์ ก็สามารถระบุเป้าหมายได้จำนวนหนึ่ง รวมถึงหน่วยงานของรัฐ, Data center, ผู้ให้บริการพลังงาน และบริษัทพัฒนาซอฟต์แวร์ แม้ว่า ServiceNow จะทำการออกอัปเดตเพื่อแก้ไขช่องโหว่แล้วเมื่อวันที่ 10 กรกฎาคม 2024 แต่ยังพบว่ามี ServiceNow กว่าหมื่นรายการที่มีความเสี่ยงในการถูกโจมตีช่องโหว่

ServiceNow เป็น cloud-based platform ที่ช่วยให้องค์กรจัดการ digital workflows สำหรับการดำเนินงานขององค์กร โดยถูกนำมาใช้อย่างแพร่หลายในอุตสาหกรรมต่าง ๆ รวมถึงองค์กรภาครัฐ, สาธารณสุข, สถาบันการเงิน และบริษัทขนาดใหญ่

การโจมตีช่องโหว่

จากการสแกนของ FOFA พบว่ามี ServiceNow ที่อยู่บนอินเทอร์เน็ตเกือบ 300,000 รายการ แสดงให้เห็นถึงความนิยมของผลิตภัณฑ์

เมื่อวันที่ 10 กรกฎาคม 2024 ServiceNow ได้เผยแพร่การอัปเดตเพื่อแก้ไขช่องโหว่สำหรับ CVE-2024-4879 ซึ่งเป็นช่องโหว่ใน input validation ความรุนแรงระดับ Critical (คะแนน CVSS: 9.3) ซึ่งทำให้ผู้ไม่ประสงค์ดีที่ไม่จำเป็นต้องผ่านการตรวจสอบความปลอดภัยและไม่ต้องยืนยันตัวตน สามารถเรียกใช้คำสั่งที่เป็นอันตรายจากระยะไกล (RCE) ได้ โดยส่งผลกระทบกับ Now Platform หลายเวอร์ชัน

เมื่อวันที่ 11 กรกฎาคม 2024 นักวิจัยของ Assetnote ผู้ค้นพบช่องโหว่ดังกล่าว ได้เผยแพร่บทความโดยละเอียดเกี่ยวกับ CVE-2024-4879 และช่องโหว่อีกสองรายการ (CVE-2024-5178 และ CVE-2024-5217) ใน ServiceNow ซึ่งสามารถเชื่อมโยงเข้าด้วยกันเพื่อการเข้าถึง database ได้อย่างเต็มรูปแบบ

ในไม่ช้า GitHub ก็ถูกโจมตีด้วยช่องโหว่โดยอิงจาก write-up และ network scanner จำนวนมาก สำหรับ CVE-2024-4879 ซึ่ง ผู้ไม่ประสงค์ดี ได้ใช้ช่องโหว่ดังกล่าวเพื่อค้นหา instance ที่มีช่องโหว่ ตามรายงานของ Resecurity

การโจมตีอย่างต่อเนื่องที่ Resecurity พบเห็น คือการใช้การใส่เพย์โหลดเพื่อตรวจสอบผลลัพธ์ที่เฉพาะเจาะจงในการตอบสนองของเซิร์ฟเวอร์ ตามด้วยเพย์โหลดขั้นที่สองที่ตรวจสอบ database content

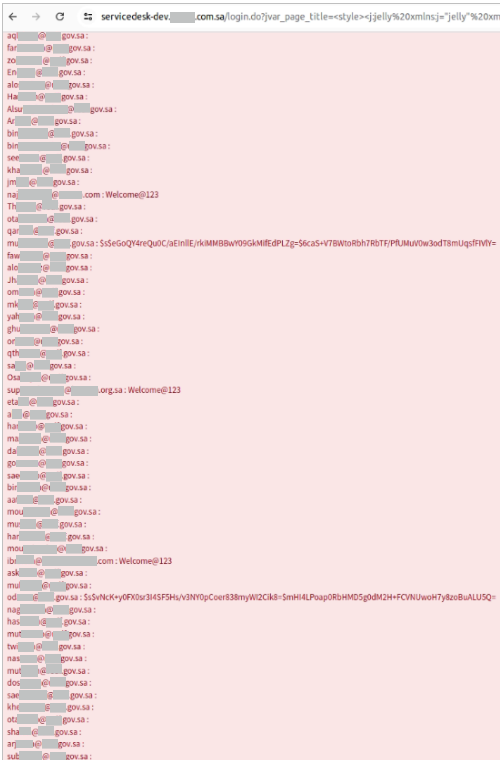

หากโจมตีได้สำเร็จผู้ไม่ประสงค์ดีจะสามารถขโมยรายชื่อผู้ใช้ และข้อมูล credentials ได้ โดย Resecurity พบว่าส่วนใหญ่ ข้อมูลที่ถูกขโมยออกไปจะถูก Hash ไว้ แต่บางกรณีก็ถูกขโมยออกไปได้ในรูปแบบ plaintext

Resecurity พบว่ามีการพูดถึงมากขึ้นเกี่ยวกับช่องโหว่ของ ServiceNow ในฟอรัมของผู้ไม่ประสงค์ดีโดยเฉพาะอย่างยิ่งจากผู้ที่ต้องการเข้าถึงแผนกบริการไอที และพอร์ทัลขององค์กร แสดงให้เห็นว่าช่องโหว่ของ ServiceNow กำลังได้รับความสนใจจากเหล่า ผู้ไม่ประสงค์ดี

ServiceNow ได้เผยแพร่การแก้ไขสำหรับช่องโหว่ทั้ง 3 รายการ สำหรับช่องโหว่ CVE-2024-4879, CVE-2024-5178 และ CVE-2024-5217 และได้แนะนำให้ผู้ดูแลระบทำการอัปเดตช่องโหว่โดยด่วน ตามที่ระบุในคำแนะนำ

Ref: bleepingcomputer

ไม่มีความคิดเห็น:

แสดงความคิดเห็น