กลุ่มแรนซัมแวร์ RansomHub ได้ใช้ TDSSKiller ซึ่งเป็นเครื่องมือจาก Kaspersky ที่มีความน่าเชื่อถือ มาใช้เพื่อปิดการทำงานในส่วนของ Endpoint detection and response บนระบบของเป้าหมาย

หลังจากมีการปิดระบบป้องกันแล้ว กลุ่ม RansomHub จะมีการนำเครื่องมือ LaZagne credential-harvesting มาใช้ในการดึงข้อมูลการ logins จากฐานข้อมูลแอปพลิเคชันต่าง ๆ เพื่อเป็นตัวช่วยในการโจมตีต่อไปภายในเครือข่าย

TDSSKiller ถูกนำไปใช้โจมตีในรูปแบบ Ransomware

Kaspersky สร้าง TDSSKiller ขึ้นมาเพื่อเป็นเครื่องมือในการสแกนเครือข่ายเพื่อค้นหา rootkits และ bootkits ซึ่งเป็น Malware 2 ประเภทที่ตรวจจับได้ยากเป็นพิเศษ และสามารถหลบเลี่ยงการตรวจจับจากอุปกรณ์ security ได้

โดย EDR เป็นเทคโนโลยีขั้นสูงที่ทำงานตั้งแต่ระดับ kernel level เนื่องจากการทำงานของตัวอุปกรณ์จะมีการตรวจสอบ และควบคุมพฤติกรรมของระบบตั้งแต่ขั้นแรก เช่น การเข้าถึงไฟล์ และการสร้าง process รวมไปถึงการเชื่อมต่อภายในเครือข่าย ซึ่งทั้งหมดนี้จะเป็นการป้องกันการโจมตีในรูปแบบ real-time เช่น การโจมตีแบบ Ranomware

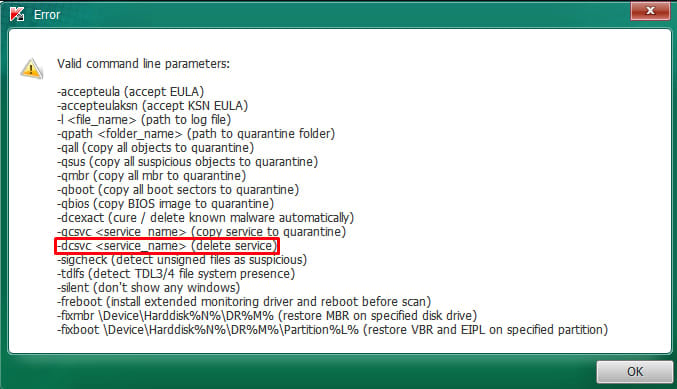

บริษัทความปลอดภัยทางไซเบอร์อย่าง Malwarebytes ระบุว่า เมื่อเร็ว ๆ นี้ ได้สังเกตเห็นกลุ่ม RansomHub มีการใช้ TDSSKiller ในการสื่อสารกับ kernel-level services โดยใช้สคริปต์คำสั่ง หรือ batch file เพื่อปิดการทำงานของ Malwarebytes Anti-Malware Service (MBAMService) ที่กำลังทำงานอยู่บนเครื่อง

เครื่องมือ TDSSKiller ถูกนำมาใช้หลังจากที่มีการรวบรวมข้อมูล การยกระดับสิทธิ์ และการถูกเรียกใช้จากไดเรกทอรีชั่วคราวในส่วนของ ('C:\Users\<User>\AppData\Local\Temp\') โดยมีการใช้ชื่อไฟล์ที่สร้างขึ้นแบบไดนามิก (‘{89BCFDFB-BBAF-4631-9E8C-P98AB539AC}.exe’)

เนื่องจาก TDSSKiller เป็นเครื่องมือที่มี valid certificate ทำให้อุปกรณ์ Security มองว่าไม่มีความเสี่ยง และไม่เข้าข่ายการโจมตี จึงทำให้เมื่อเกิดการโจมตีจากกลุ่ม RansomHub ตัวอุปกรณ์อาจจะมีการหยุดการทำงาน

จากนั้นกลุ่ม RansomHub จะใช้เครื่องมือ LaZagne ในการพยายามดึงข้อมูล credentials ที่ถูกจัดเก็บไว้ในฐานข้อมูล โดยทาง Malwarebytes ได้ตรวจสอบการโจมตีที่ใช้ LaZagne พบว่ามีการเขียนไฟล์ 60 รายการ ซึ่งน่าจะเป็น credentials ที่ถูกขโมยออกไป

โดยพฤติกรรมที่มีการลบไฟล์บนระบบอาจเป็นการกระทำของผู้โจมตีที่ต้องการปกปิดการโจมตี

การป้องกัน TDSSKiller

อุปกรณ์ Security จะสามารถตรวจจับการทำงานของ LaZagne ได้ เนื่องจากถูกระบุว่าเป็น malicious แต่อุปกรณ์ Security จะไม่สามารถตรวจจับได้ หากมีการใช้ TDSSKiller เพื่อปิดการทำงานของอุปกรณ์ โดย TDSSKiller ถือว่าอยู่ในส่วนของ gray area ซึ่งเครื่องมือ security บางตัว เช่น ThreatDown ของ Malwarebytes ระบุว่าเป็น RiskWare ทำให้มีการแจ้งเตือนสำหรับผู้ใช้งาน

บริษัทความปลอดภัยทางไซเบอร์ แนะนำให้เปิดใช้งานฟีเจอร์ tamper protection ในโซลูชัน EDR เพื่อให้แน่ใจว่าผู้โจมตีจะไม่สามารถปิดใช้งานโซลูชันดังกล่าวได้ด้วยเครื่องมือ เช่น TDSSKiller

นอกจากนี้ การตรวจสอบ ‘-dcsvc’ flag ซึ่งเป็นพารามิเตอร์เกี่ยวกับการปิดใช้งาน หรือการลบ services ก็เป็นอีกตัวช่วยหนึ่งในการตรวจจับ และบล็อกพฤติกรรมที่เป็นอันตรายได้

Ref : bleepingcomputer

ไม่มีความคิดเห็น:

แสดงความคิดเห็น