Microsoft SQL Server ตกเป็นเป้าการโจมตีจาก TargetCompany ransomware

ผู้เชี่ยวชาญด้านความปลอดภัยแจ้งเตือน Microsoft SQL Server ที่มีช่องโหว่ กำลังตกเป็นเป้าหมายในการโจมตีจากกลุ่ม FARGO Ransomware MS-SQL เซิร์ฟเวอร์ เป็นระบบจัดการฐานข้อมูลที่เก็บข้อมูลสำหรับบริการบนอินเทอร์เน็ต และแอพ การถูกโจมตีจากผู้ไม่ประสงค์ดีอาจทำให้เกิดผลกระทบทางธุรกิจที่รุนแรงได้โดยที่การโจมตีนี้มีเป้าหมายเพื่อการแบล็คเมล์ของเจ้าของฐานข้อมูลเป็นหลัก FARGO ransomware หรือที่รู้จักในชื่อ TargetCompany

ผู้เชี่ยวชาญด้านความปลอดภัยที่ AhnLab Security Emergency Response Center (ASEC) กล่าวว่า FARGO เป็นหนึ่งใน Ransomware ที่โดดเด่นที่สุดที่มุ่งเน้นการโจมตีไปที่เซิร์ฟเวอร์ MS-SQL เช่นเดียวกันกับ GlobeImposte Malware ประเภทนี้เคยถูกเรียกว่า “Mallox” เพราะมันจะต่อท้ายนามสกุลของไฟล์ที่เข้ารหัสด้วย “.mallox”

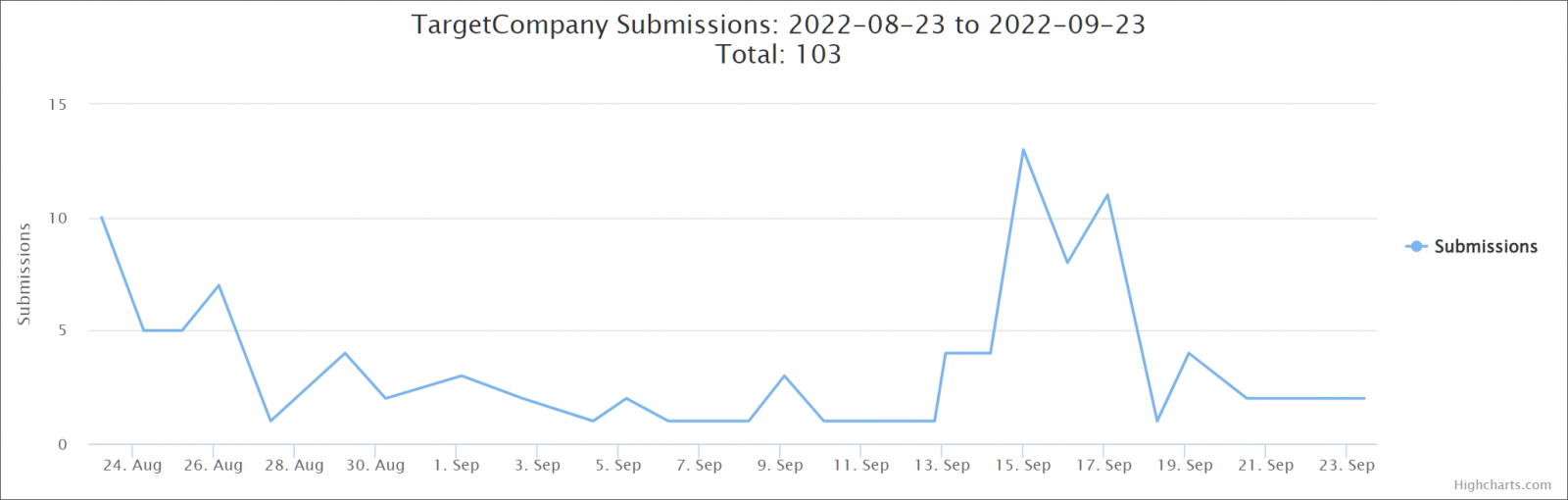

นอกจากนี้ Malware ประเภทนี้ยังคือตัวเดียวกับที่นักวิจัยจาก Avast ตั้งชื่อว่า “TargetCompany” ในรายงานเมื่อเดือนกุมภาพันธ์ โดยพบว่าไฟล์ที่เข้ารหัสอาจกู้คืนได้เป็นบางกรณี ข้อมูลทางสถิติเกี่ยวกับการโจมตีของ ransomware บนแพลตฟอร์ม ID Ransomware บ่งชี้ว่า FARGO มีการตรวจจับได้จำนวนมาก

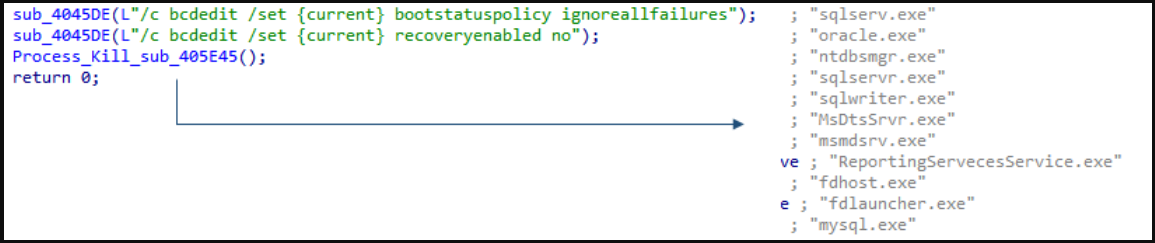

ผู้เชี่ยวชาญระบุว่าการโจมตีของ Ransomware จะเริ่มจากการที่ MS-SQL process บนเครื่องที่ถูกโจมตี ทำการดาวน์โหลดไฟล์ .NET โดยใช้ cmd.exe และ powershell.exe ระหว่างการโจมตีอาจมีการใช้งาน Malware ที่เป็นอันตรายอื่น ๆ รวมถึงการเรียกใช้ไฟล์ BAT เพื่อหยุดการทำงานบาง process หรือ services จากนั้น Ransomware Payload จะถูกแทรกเข้าไปใน AppLaunch.exe ซึ่งเป็น process ของ Windows ที่ถูกต้อง และจะพยายามลบ registry key ของ open-source ที่ใช้ป้องกัน Ransomware ที่ชื่อว่า Raccine นอกจากนี้ยังสามารถรันคำสั่งปิดการใช้งานการ recovery และหยุดการทำงานที่เกี่ยวข้องกับฐานข้อมูล และยังทำการเข้ารหัสฐานข้อมูลได้

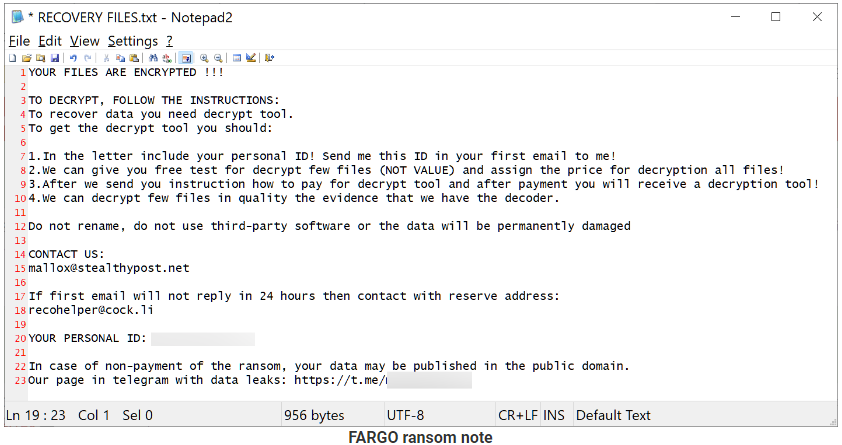

ARGO จะแยกซอฟต์แวร์ และไดเร็กทอรีบางส่วนออกจากการเข้ารหัสเพื่อป้องกันไม่ให้ระบบที่ถูกโจมตีใช้งานไม่ได้ เช่น หลาย ๆ ไฟล์ใน Microsoft Windows system ไดเร็กทอรี, ไฟล์สำหรับบู๊ตระบบ, Tor Browser, Internet Explorer, การปรับแต่ง และการตั้งค่าของผู้ใช้, ไฟล์บันทึกการดีบัก หรือ thumbnail database หลังจากการเข้ารหัสเสร็จสิ้น ไฟล์ที่ถูกเข้ารหัสจะถูกเปลี่ยนชื่อโดยใช้นามสกุล ".Fargo3" และมัลแวร์จะสร้างไฟล์เรียกค่าไถ่ที่ชื่อว่า “RECOVERY FILES.txt”

เป้าหมายจะถูกขู่ว่าจะเปิดเผยข้อมูลที่ถูกขโมยมา ยกเว้นแต่ว่าเหยื่อจะยอมจ่ายค่าไถ่ Database servers มักโจมตีในรูปแบบ brute-force และ dictionary attacks ซึ่งเกิดจากการตั้งค่าบัญชีผู้ใช้งานที่ไม่ปลอดภัย แต่ก็มีบางกรณีที่เกิดจากการโจมตีด้วยช่องโหว่ที่ยังไม่ได้รับการอัปเดตแพตซ์ ผู้ดูแลระบบ MS-SQL เซิร์ฟเวอร์ควรตรวจสอบว่ามีการใช้รหัสผ่านที่รัดกุมเพียงพอ และไม่ซ้ำกัน นอกจากนี้การอัปเดตแพตซ์ช่องโหว่อยู่อย่างสม่ำเสมอก็จะช่วยลดความเสี่ยงจากการถูกโจมตีได้

ไม่มีความคิดเห็น:

แสดงความคิดเห็น