หน่วยงานรัฐของประเทศชิลีถูก Ransomware ชนิดใหม่โจมตี เป้าหมายคือ Microsoft Server และ VMware ESXi Server

ทีม Cyber Security Incident Response (CSIRT) ของชิลีได้ออกมารายงานว่าถูกโจมตีด้วย Ransomware ส่งผลกระทบต่อการดำเนินงานและ Online Service ของหน่วยงานรัฐบาลในประเทศ

รายละเอียดการโจมตี

- การโจมตีเกิดขึ้นในวันพฤหัสบดีที่ 25 สิงหาคม 2565 โดยมีเป้าหมายคือ Microsoft Server และ VMware ESXi Server

- บน ESXi Server แรนซัมแวร์เริ่มต้นโดยหยุดการทำงานของระบบที่เป็น VM ทั้งหมด จากนั้นใช้อัลกอริทึม NTRUEncrypt public key ในการเข้ารหัส โดยเป้าหมายคือไฟล์ประเภท log files (.log), executable files (.exe), dynamic library files (.dll), swap files (.vswp), virtual disks (. vmdk), snapshot (.vmsn) files, และ virtual machine memory (.vmem) files

- เมื่อเข้ารหัสเรียบร้อยแล้ว ไฟล์นามสกุลจะถูกต่อท้ายด้วย ".crypt"

- จากนั้นผู้โจมตีได้เสนอช่องทางให้รัฐบาลชิลีเพื่อชำระเงินค่าไถ่ โดยกำหนดเวลาไว้ที่ 3 วัน ก่อนมีการขายข้อมูลสู่ DarkWeb

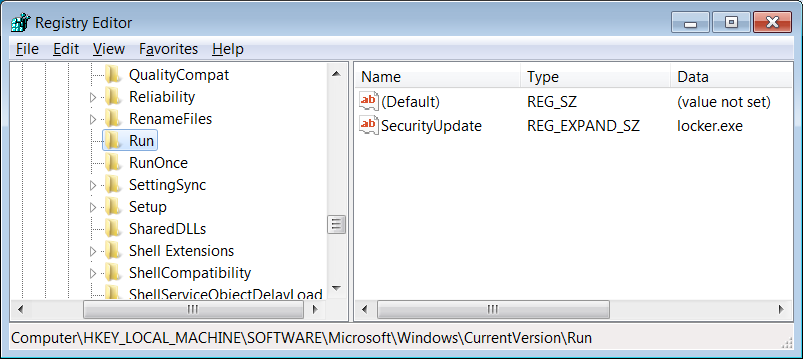

- ส่วนระบบปฏิบัติการ Windows มัลแวร์จะใช้ชื่อว่า SecurityUpdate โดยทำการเพิ่ม Reistry เพื่อให้ตัวมันทำงานทันทีหลังมีการเปิดเครื่อง

จากเหตุการณ์ดังกล่าว CSIRT ไม่ได้ชี้แจงว่าถูกมัลแวร์ชนิดใดโจมตี เพียงระบุว่ามัลแวร์ที่พบครั้งนี้มีฟังก์ชันสำหรับขโมยข้อมูลประจำตัวจากเว็บเบราว์เซอร์, แสดงรายการ Removable devices ที่สามารถเข้ารหัส และหลบเลี่ยงการตรวจจับการป้องกันไวรัสโดยใช้การตั้ง Time Out ในการ Execute File

แต่จากพฤติกรรมของมัลแวร์ พบว่าตรงกับแรนซัมแวร์ 'RedAlert' (หรือที่รู้จักว่า "N13V") ที่เปิดตัวไปเมื่อเดือนกรกฎาคม พ.ศ. 2565 ซึ่งปกติ RedAlert จะใช้ extension ".crypt" ในการโจมตี เป้าหมายหลักๆของแรนซัมแวร์ชนิดนี้คือ Windows และ VMWare ESXi Server ส่วนลักษณะการทำงานก็ตรงกับที่รัฐบาลชิลีพบ คือจะหยุดการทำงานของระบบ VM ทั้งหมดก่อนที่จะเข้ารหัส นอกจากนี้ยังใช้อัลกอริทึม NTRUEncrypt public key ในการเข้ารหัสอย่างไรก็ตามผู้เชี่ยวชาญจาก BleepingComputer ได้ยืนยันจากข้อมูลที่ได้รับว่า Ransomware นี้ไม่มีการสร้างไฟล์เรียกค่าไถ่ขณะเข้ารหัส แต่ใช้การวางไฟล์ก่อนเข้ารหัสแทน คาดว่าเป็นวิธีการหนึ่งที่ใช้ในการปกปิดตัวตนของผู้โจมตี นอกจากนี้ยังใช้วิธีสร้างลิงก์ไปยังเว็บไซต์ที่ไม่ซ้ำกันในเครือข่าย Tor Browser และต้องระบุรหัสผ่านเพื่อเข้าสู่ระบบด้วย

แนวทางการป้องกัน

- ตั้งค่า Policy บน Firewall และ Antivirus ให้เหมาะสม

- Update Patch VMware และ Microsoft ให้เป็นเวอร์ชันล่าสุด

- Backup ข้อมูลอยู่สม่ำเสมอ

- สร้าง Awareness ให้กับพนักงาน

- จำกัดการเข้าถึงเครือข่าย และกำหนดสิทธิ์การเข้าถึงระบบต่าง ๆ

ไม่มีความคิดเห็น:

แสดงความคิดเห็น