พบฟิชชิ่งรูปแบบใหม่ที่แอบอ้างว่าเป็นอีเมล "แจ้งการละเมิดลิขสิทธิ์" เพื่อขโมยรหัสสำรองของผู้ใช้ Instagram ทำให้ผู้ไม่ประสงค์ดีสามารถหลีกเลี่ยงการตรวจสอบสิทธิ์แบบ Two-factor authentication (2FA) ที่กำหนดค่าไว้ในบัญชีได้

การใช้ 2FA สามารถช่วยปกป้องบัญชีได้ หากข้อมูลประจำตัวถูกขโมย หรือ ซื้อจากตลาดอาชญากรรมในโลกไซเบอร์ เนื่องจากผู้ไม่ประสงค์ดีจะต้องเข้าถึงอุปกรณ์มือถือ หรืออีเมลของเป้าหมายเพื่อเข้าสู่บัญชีที่ได้รับการป้องกัน

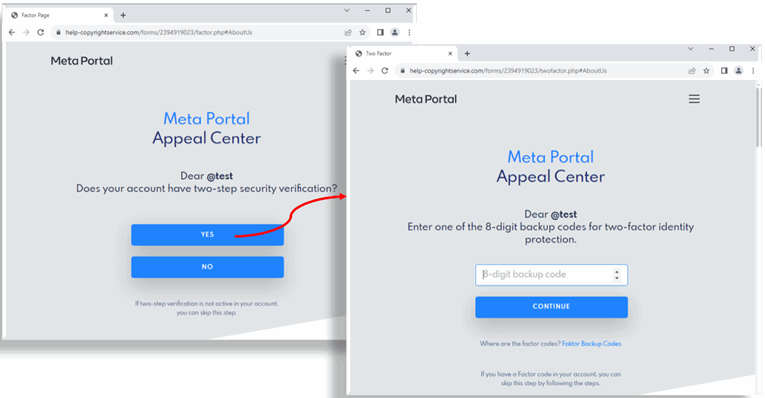

เมื่อกำหนดค่าการตรวจสอบสิทธิ์แบบ 2FA บน Instagram ผู้ใช้งานจะได้รหัสสำรอง 8 หลักที่สามารถใช้เพื่อเข้าถึงบัญชีอีกครั้งหากไม่สามารถยืนยันบัญชีโดยใช้ 2FA ได้ ซึ่งอาจเกิดขึ้นได้จากหลายสาเหตุ เช่น การเปลี่ยนหมายเลขโทรศัพท์มือถือ,โทรศัพท์สูญหาย และไม่สามารถเข้าถึงบัญชีอีเมล์ได้

แต่ถึงอย่างนั้นรหัสสำรองก็ยังมีความเสี่ยง โดยที่ผู้ไม่ประสงค์ดีสามารถขโมยรหัสเหล่านั้นได้ โดยใช้อุปกรณ์ที่ไม่รู้จักอื่น ๆ เพียงแค่ทราบข้อมูลประจำตัวของเป้าหมาย ซึ่งสามารถขโมยได้ผ่านฟิชชิ่ง หรือการเข้าถึงข้อมูลประจำตัวด้วยวิธีอื่น ๆ โดยในอีเมลฟิชชิ่งจะส่งข้อความที่อ้างว่าเป้าหมายได้ละเมิดลิขสิทธิ์ที่ละเมิดกฎหมายคุ้มครองทรัพย์สินทางปัญญา และด้วยเหตุนี้ บัญชีของเป้าหมายจึงถูกจำกัด เป้าหมายจำเป็นต้องกดออุทธรณ์ ซึ่งจะพาไปยังหน้าฟิชชิ่งที่ให้กรอกข้อมูลรับรองบัญชี และรายละเอียดอื่น ๆ ซึ่งวิธีดังกล่าวคล้ายกับการโจมตีอื่น ๆ เช่น “against Facebook user” ที่เกี่ยวข้องกับกลุ่ม LockBit ransomware และ BazaLoader รวมถึงกลุ่มอื่น ๆ

ฟิชชิ่งบน Instagram

การโจมตีของฟิชชิ่งใหม่บน Instagram ถูกพบโดยนักวิเคราะห์ ของ Trustwave ซึ่งรายงานว่าอัตราการเพิ่มขึ้นของการใช้งานการป้องกัน 2FA ทำให้กลุ่มผู้ไม่ประสงค์ดีจำเป็นต้องขยายขอบเขตการกำหนดเป้าหมายการโจมตีของพวกเขา

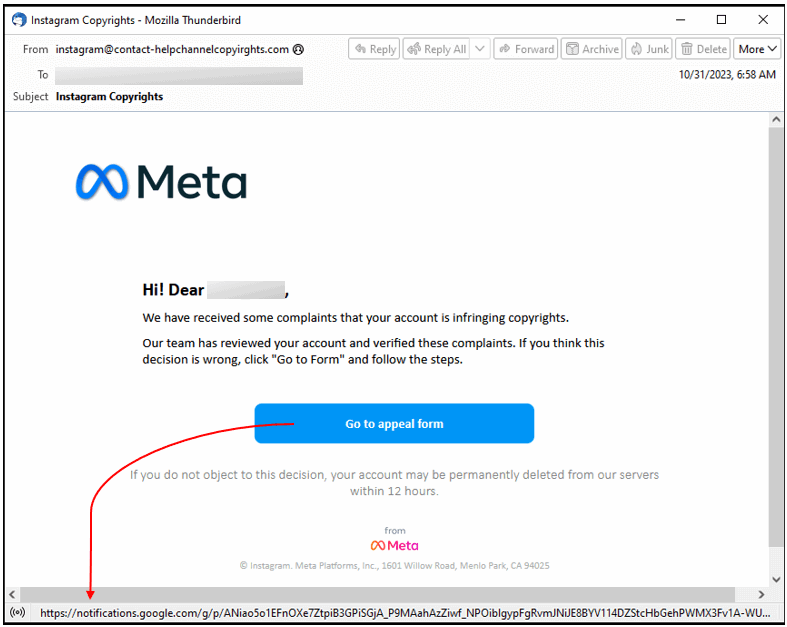

ซึ่งอีเมลฟิชชิ่งล่าสุดได้แอบอ้างเป็น Meta ซึ่งเป็นบริษัทแม่ของ Instagram โดยเตือนว่าผู้ใช้ Instagram ได้รับการร้องเรียนเรื่องการละเมิดลิขสิทธิ์จากนั้นอีเมลจะแจ้งให้ผู้ใช้กรอกแบบฟอร์มอุทธรณ์เพื่อแก้ไขปัญหา

การคลิกที่ปุ่มจะนำเป้าหมายไปยังเว็บไซต์ฟิชชิ่งที่ปลอมเป็นพอร์ทัลการละเมิดลิขสิทธิ์ของ Meta โดยให้เหยื่อคลิกปุ่มที่สองที่มีป้ายกำกับว่า "ไปที่แบบฟอร์มยืนยัน (ยืนยันบัญชีของฉัน)" หลังจากนั้นปุ่มที่สองจะเปลี่ยนเส้นทางไปยังหน้าฟิชชิ่งอื่นที่ออกแบบมาให้ปรากฏเป็นพอร์ทัล "ศูนย์อุทธรณ์" ของ Meta ซึ่งเหยื่อจะถูกขอให้ป้อนชื่อผู้ใช้ และรหัสผ่าน (สองครั้ง) หลังจากได้รายละเอียดเหล่านี้แล้ว เว็บไซต์ฟิชชิ่งจะถามเป้าหมายว่าบัญชีของพวกเขาได้รับการคุ้มครองโดย 2FA หรือไม่ และเมื่อยืนยันแล้วจะขอรหัสสำรอง 8 หลัก

แม้ว่าฟิชชิ่งดังกล่าวจะมีความน่าสงสัยหลายประการ เช่น ที่อยู่ของผู้ส่งอีเมล, หน้าเปลี่ยนเส้นทาง และ URL ของหน้าเว็บฟิชชิ่ง แต่การออกแบบที่น่าเชื่อถือ และการสร้างความรู้สึกเร่งด่วนให้กับเป้าหมายเพื่อให้เร่งดำเนินการ ยังคงสามารถหลอกล่อเป้าหมายให้เปิดเผยข้อมูลรับรองบัญชี และรหัสสำรองของตนได้

รหัสสำรองมีไว้เพื่อเก็บไว้เป็นส่วนตัว และเก็บไว้อย่างปลอดภัย เจ้าของบัญชีควรเก็บรักษารหัสสำรองในระดับเดียวกับรหัสผ่าน และหลีกเลี่ยงการป้อนข้อมูลเหล่านั้นที่ใดก็ตาม เว้นแต่จำเป็นสำหรับการเข้าถึงบัญชี

ทั้งนี้หากยังสามารถเข้าถึง 2FA codes/keys ได้ ก็ไม่จำเป็นต้องกรอกรหัสสำรองไปที่อื่นนอกเหนือจากในเว็บไซต์ หรือแอป Instagram

Ref : bleepingcomputer

ไม่มีความคิดเห็น:

แสดงความคิดเห็น